利用 Log4Shell 漏洞植入 Khonsari 勒索軟件

最近在 Log4j 服務中發現的安全漏洞迅速引起了專門從事各種類型攻擊的網絡犯罪分子的注意。儘管最初的報告主要提到了殭屍網絡和加密貨幣礦工,但勒索軟件運營商似乎也在尋找可通過 Log4Shell 漏洞利用的服務器。由於這種利用,犯罪分子能夠在受感染的系統上執行遠程命令,從而有效地使他們能夠執行各種任務,例如運行新型 Khonsari Ransomware。

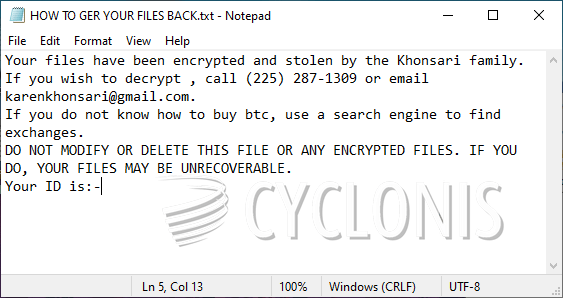

Khonsari 勒索軟件運營商使用電話號碼進行聯繫

Khonsari Ransomware 與 2021 年推出的任何文件鎖系列都沒有關係,它似乎是一款非常新的軟件。不幸的是,對有效載荷的初步分析表明它使用了完美的文件加密機制,這使得開發和發布免費解密器變得不可能。這使得 Khonsari Ransomware 的受害者在恢復文件時的選擇非常有限。

需要補充的是,直到Log4Shell 漏洞被披露後,Khonsari Ransomware 才被發現。到目前為止,這似乎是其創建者用來感染系統的唯一方法。該惡意軟件能夠快速加密受害者的大部分文件,並在其名稱後附加後綴“.khonsari”。就像其他文件櫃一樣,這個文件櫃也選擇在完成攻擊後顯示贖金票據。

Khonsari Ransomware 的犯罪分子要求受害者通過比特幣支付贖金,並聯繫 karenkhonsari@gmail.com 以獲取更多信息。他們的贖金信息中令人驚訝的是有一個電話號碼,可以用來聯繫他們 - (225) 287-1309。建議不要同意向匿名網絡犯罪分子匯款。如果您付款,您可能得不到任何回報,您的錢和文件都會丟失。最好通過防病毒軟件刪除 Khonsari Ransomware,然後探索其他數據恢復選項。當然,請確保還更新您的 Log4j 服務以修復該漏洞。