Khonsariランサムウェアを植え付けるために悪用されたLog4Shellの脆弱性

Log4jサービスで最近発見されたセキュリティホールは、さまざまなタイプの攻撃を専門とするサイバー犯罪者からすぐに注目を集めています。最初のレポートでは主にボットネットと暗号通貨マイナーについて言及されていましたが、ランサムウェアのオペレーターもLog4Shellの脆弱性を介して悪用可能なサーバーをうろついているようです。このエクスプロイトのおかげで、犯罪者は侵入先のシステムでリモートコマンドを実行できるようになり、新しいKhonsariランサムウェアの実行など、あらゆる種類のタスクを効果的に実行できるようになります。

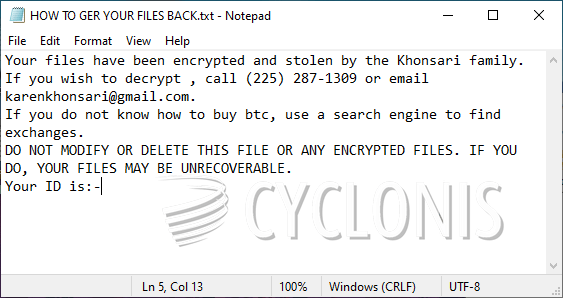

Khonsariランサムウェアオペレーターは連絡先に電話番号を使用します

Khonsari Ransomwareは、2021年に登場したファイルロッカーファミリーのいずれとも関係がなく、非常に新しいソフトウェアのようです。残念ながら、ペイロードの初期分析では、完璧なファイル暗号化メカニズムを使用していることが示されているため、無料の復号化機能を開発してリリースすることは不可能です。これにより、Khonsari Ransomwareの被害者は、ファイルの回復に関して非常に限られたオプションしか利用できなくなります。

Log4Shellの脆弱性が明らかになるまで、Khonsariランサムウェアは見られなかったことを付け加えることが重要です。これまでのところ、これはその作成者がシステムに感染するために使用している唯一の方法のようです。このマルウェアは、被害者のファイルの大部分を迅速に暗号化し、名前に接尾辞「.khonsari」を追加することができます。他のファイルロッカーと同様に、これも攻撃の完了後に身代金メモを表示することを選択します。

Khonsari Ransomwareの犯罪者は、被害者にビットコインを介して身代金を支払うように依頼し、追加情報についてはkarenkhonsari@gmail.comに連絡してください。彼らの身代金メッセージの驚くべきことは、彼らに連絡するために使用できる電話番号の存在です–(225)287-1309。匿名のサイバー犯罪者に送金することに同意しないことをお勧めします。あなたが支払うならば、あなたはあなたのお金とあなたのファイルの両方を失うことで、見返りに何も得られないかもしれません。ウイルス対策ソフトウェアを介してKhonsariランサムウェアを削除してから、代替のデータ回復オプションを検討することをお勧めします。もちろん、脆弱性を修正するために、Log4jサービスも更新してください。