利用 Log4Shell 漏洞植入 Khonsari 勒索软件

最近在Log4j服务中发现的安全漏洞迅速引起了专门从事各种类型攻击的网络犯罪分子的注意。尽管最初的报告主要提到了僵尸网络和加密货币矿工,但勒索软件运营商似乎也在寻找可通过 Log4Shell 漏洞利用的服务器。由于这种利用,犯罪分子能够在受感染的系统上执行远程命令,从而有效地使他们能够执行各种任务——例如运行新型 Khonsari Ransomware。

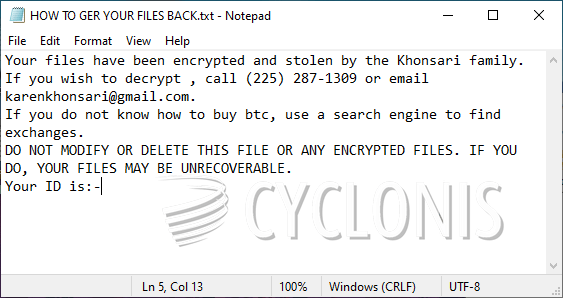

Khonsari 勒索软件运营商使用电话号码进行联系

Khonsari Ransomware 与 2021 年推出的任何文件锁系列都没有关系,它似乎是一款非常新的软件。不幸的是,对有效载荷的初步分析表明它使用了完美的文件加密机制,这使得开发和发布免费解密器变得不可能。这使得 Khonsari Ransomware 的受害者在恢复文件时的选择非常有限。

需要补充的是,直到Log4Shell 漏洞被披露后,Khonsari Ransomware 才被发现。到目前为止,这似乎是其创建者用来感染系统的唯一方法。该恶意软件能够快速加密受害者的大部分文件,并在其名称后附加后缀“.khonsari”。就像其他文件柜一样,这个文件柜也选择在完成攻击后显示赎金票据。

Khonsari Ransomware 的犯罪分子要求受害者通过比特币支付赎金,并联系 karenkhonsari@gmail.com 以获取更多信息。他们的赎金信息中令人惊讶的是有一个电话号码,可以用来联系他们 - (225) 287-1309。建议不要同意向匿名网络犯罪分子汇款。如果您付款,您可能得不到任何回报,您的钱和文件都会丢失。最好通过防病毒软件删除 Khonsari Ransomware,然后探索其他数据恢复选项。当然,请确保还更新您的 Log4j 服务以修复该漏洞。