Log4Shell-sårbarhet utnyttet for å plante Khonsari-ransomware

Det nylig oppdagede sikkerhetshullet i Log4j-tjenesten har raskt vakt oppmerksomhet fra nettkriminelle som spesialiserer seg på ulike typer angrep. Selv om de første rapportene hovedsakelig nevnte botnett og kryptovalutagruvearbeidere, ser det ut til at ransomware-operatører også er på jakt etter servere som kan utnyttes gjennom Log4Shell-sårbarheten. Takket være denne utnyttelsen får kriminelle muligheten til å utføre eksterne kommandoer på de kompromitterte systemene, noe som effektivt gjør dem i stand til å utføre alle slags oppgaver – for eksempel å kjøre den nye Khonsari Ransomware.

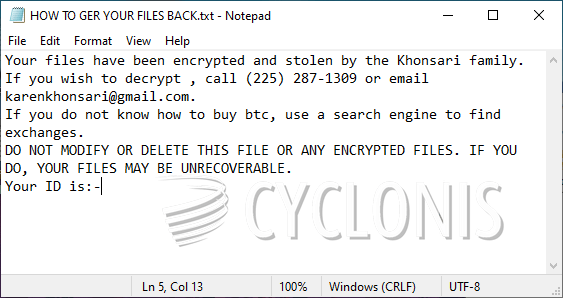

Khonsari Ransomware-operatører bruker et telefonnummer for kontakt

Khonsari Ransomware er ikke relatert til noen av fillåsfamiliene som kom ut i 2021, og det ser ut til å være et veldig nytt stykke programvare. Dessverre viser første analyse av nyttelasten at den bruker en feilfri filkrypteringsmekanisme, som ville gjøre det umulig å utvikle og frigi en gratis dekryptering. Dette gir ofre for Khonsari Ransomware svært begrensede alternativer når det gjelder å gjenopprette filene deres.

Det er viktig å legge til at Khonsari Ransomware ikke ble sett før Log4Shell-sårbarheten ble avslørt . Så langt virker dette som den eneste metoden skaperne bruker for å infisere systemer. Skadevaren er i stand til raskt å kryptere en stor del av offerets filer, og legge til suffikset '.khonsari' til navnet deres. Akkurat som andre filoppbevaringsbokser, velger denne også å vise en løsepengenota etter å ha fullført angrepet.

De kriminelle i Khonsari Ransomware ber offeret om å betale løsepenger via Bitcoin, og kontakte karenkhonsari@gmail.com for ytterligere informasjon. Det overraskende i løsepengemeldingen deres er tilstedeværelsen av et telefonnummer, som kan brukes til å nå dem – (225) 287-1309. Det anbefales ikke å godta å sende penger til anonyme nettkriminelle. Hvis du betaler, kan det hende du ikke får noe tilbake, og mister både pengene dine og filene dine. Det er best å fjerne Khonsari Ransomware via antivirusprogramvare, og deretter utforske alternative datagjenopprettingsalternativer. Sørg selvfølgelig for å også oppdatere Log4j-tjenesten for å fikse sårbarheten.