Rimuovere Leex ransomware

Stare al sicuro dai trojan di crittografia dei file è un'abilità preziosa che ogni utente di Internet deve imparare al giorno d'oggi. Attacchi di questo tipo sono diventati una macchina per fare soldi per i criminali informatici ed è improbabile che questa tendenza si estingua presto. Una delle famiglie di ransomware più popolari negli ultimi mesi è stata quella di STOP/Djvu. È in circolazione da oltre due anni e i criminali informatici fanno affidamento su di esso per creare dozzine di nuovi file locker ogni mese. L'ultimo campione si chiama Leex Ransomware e il recupero dal suo attacco potrebbe essere un compito molto difficile.

Gli attacchi ransomware sono così pericolosi perché crittografano i dati, rendendoli inutili. Se utilizzano un meccanismo di blocco dei file difettoso, potrebbe essere possibile invertire la crittografia gratuitamente. Sfortunatamente, questo non è il caso del Leex Ransomware o di una qualsiasi delle altre varianti di STOP Ransomware. I suoi creatori utilizzano un eccellente meccanismo di blocco dei file, che non può essere decifrato gratuitamente. Il Piiq Ransomware e Neer Ransomware sono altre notevoli varianti della famiglia STOP/Djvu.

File-locker pericoloso raggiunge i sistemi tramite download falsi ed e-mail di phishing

I creatori del Leex Ransomware potrebbero consegnarlo alle vittime tramite torrent, media/software piratati, download falsi, e-mail di spam, ecc. Il modo migliore per stare al sicuro è utilizzare una suite di software anti-malware aggiornata. Inoltre, gli utenti dovrebbero considerare di affidarsi a servizi di backup per mantenere i loro dati importanti al sicuro.

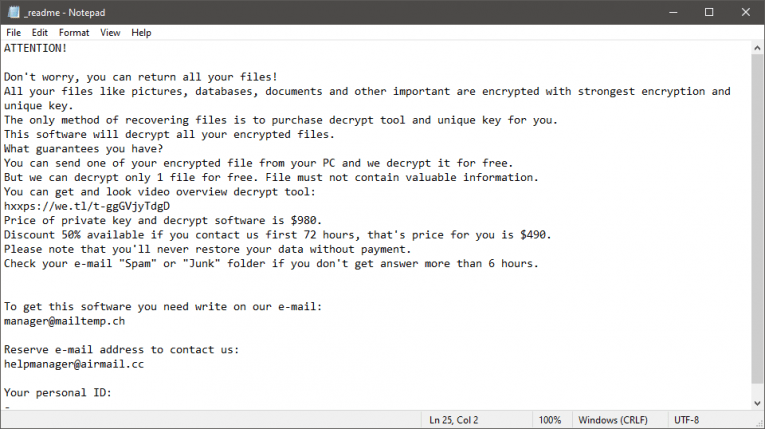

Se il Leex Ransomware riesce nel suo attacco, crittograferà gran parte dei file sul computer della vittima. Questi file subiranno anche un cambiamento di nome minore: l'estensione '.leex' viene aggiunta al loro nome. Ultimo ma non meno importante, il ransomware rilascia il messaggio di riscatto "_readme.txt" sul desktop. Quest'ultimo file dice che le vittime possono acquistare un decryptor per $ 490, pagati tramite Bitcoin. Elenca anche due indirizzi che gli utenti possono utilizzare per contattare gli aggressori: manager@mailtemp.ch e helpmanager@airmail.cc.

Seguire le istruzioni dei criminali informatici che ti estorcono denaro non è una buona idea. Se lo fai, potresti finire truffato. Invece, la linea d'azione consigliata consiste nell'eseguire uno scanner antivirus per garantire la rimozione del malware. Successivamente, prova a ripristinare i file da un backup o utilizzando opzioni di recupero dati alternative.