Entfernen Sie die Leex-Ransomware

Der Schutz vor Dateiverschlüsselungs-Trojanern ist eine wertvolle Fähigkeit, die heutzutage jeder Internetnutzer erlernen muss. Angriffe dieser Art sind für Cyberkriminelle zu einer Geldmaschine geworden, und es ist unwahrscheinlich, dass dieser Trend bald abebbt. Eine der beliebtesten Ransomware-Familien in den letzten Monaten war die STOP/Djvu-Familie. Es gibt es seit über zwei Jahren und Cyberkriminelle verlassen sich darauf, jeden Monat Dutzende neuer Schließfächer zu erstellen. Das neueste Beispiel trägt den Namen Leex Ransomware, und die Wiederherstellung nach einem Angriff kann eine sehr schwierige Aufgabe sein.

Ransomware-Angriffe sind so gefährlich, weil sie Daten verschlüsseln und so nutzlos machen. Wenn sie einen fehlerhaften Dateisperrmechanismus verwenden, ist es möglicherweise möglich, die Verschlüsselung kostenlos rückgängig zu machen. Leider ist dies bei der Leex Ransomware oder einer der anderen STOP Ransomware-Varianten nicht der Fall. Seine Schöpfer verwenden einen hervorragenden Dateisperrmechanismus, der nicht kostenlos geknackt werden kann. Die Piiq Ransomware und Neer Ransomware sind weitere bemerkenswerte Varianten der STOP/Djvu-Familie.

Gefährlicher Datei-Locker erreicht Systeme durch gefälschte Downloads und Phishing-E-Mails

Die Schöpfer der Leex Ransomware könnten sie über Torrents, Raubkopien/Software, gefälschte Downloads, E-Mail-Spam usw. an die Opfer liefern. Der beste Weg, um sicher zu bleiben, ist die Verwendung einer aktuellen Anti-Malware-Software-Suite. Darüber hinaus sollten Benutzer erwägen, sich auf Backup-Dienste zu verlassen, um ihre wichtigen Daten zu schützen.

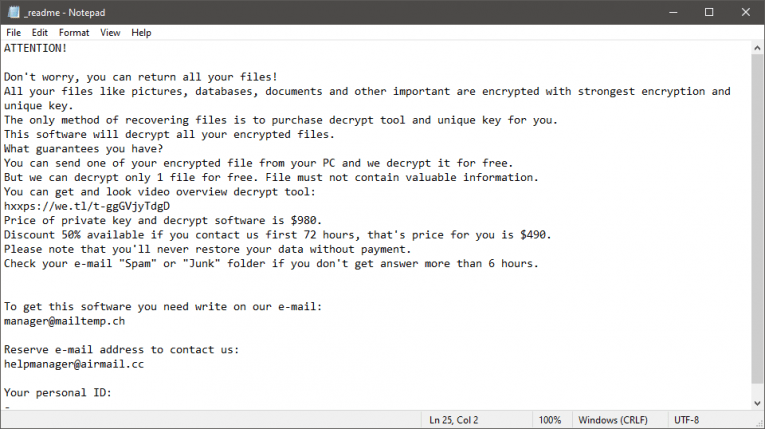

Wenn die Leex Ransomware bei ihrem Angriff erfolgreich ist, verschlüsselt sie einen großen Teil der Dateien auf dem Computer des Opfers. Diese Dateien werden auch eine geringfügige Namensänderung erfahren – die Erweiterung „.leex“ wird ihrem Namen hinzugefügt. Zu guter Letzt legt die Ransomware die Lösegeldnachricht '_readme.txt' auf dem Desktop ab. Die letztere Datei besagt, dass Opfer einen Entschlüsseler für 490 US-Dollar kaufen können, der über Bitcoin bezahlt wird. Es listet auch zwei Adressen auf, über die Benutzer mit den Angreifern in Kontakt treten können - manager@mailtemp.ch und helpmanager@airmail.cc.

Es ist keine gute Idee, den Anweisungen von Cyberkriminellen zu folgen, die Sie um Geld erpressen. Wenn Sie dies tun, werden Sie möglicherweise betrogen. Stattdessen wird empfohlen, einen Antiviren-Scanner auszuführen, um die Entfernung der Malware sicherzustellen. Versuchen Sie danach, Dateien aus einem Backup wiederherzustellen oder alternative Datenwiederherstellungsoptionen zu verwenden.