Supprimer Leex Ransomware

Rester à l'abri des chevaux de Troie de cryptage de fichiers est une compétence précieuse que chaque internaute doit acquérir de nos jours. Les attaques de ce type sont devenues une machine à gagner de l'argent pour les cybercriminels, et il est peu probable que cette tendance s'éteigne bientôt. L'une des familles de ransomwares les plus populaires ces derniers mois a été celle de STOP/Djvu. Il existe depuis plus de deux ans et les cybercriminels s'en servent pour créer des dizaines de nouveaux casiers de fichiers chaque mois. Le dernier échantillon porte le nom de Leex Ransomware, et se remettre de son attaque pourrait être une tâche très difficile.

Les attaques de ransomware sont si dangereuses car elles cryptent les données, les rendant inutiles. S'ils utilisent un mécanisme de verrouillage de fichiers défectueux, il pourrait être possible d'inverser le cryptage gratuitement. Malheureusement, ce n'est pas le cas avec Leex Ransomware ou l'une des autres variantes de STOP Ransomware. Ses créateurs utilisent un excellent mécanisme de verrouillage de fichiers, qui ne peut pas être craqué gratuitement. Le Piiq Ransomware et le Neer Ransomware sont d'autres variantes notables de la famille STOP/Djvu.

Un casier de fichiers dangereux atteint les systèmes via de faux téléchargements et des e-mails de phishing

Les créateurs du Leex Ransomware peuvent le fournir aux victimes via des torrents, des médias/logiciels piratés, de faux téléchargements, des courriers indésirables, etc. Le meilleur moyen de rester en sécurité est d'utiliser une suite logicielle anti-malware à jour. En plus de cela, les utilisateurs devraient envisager de s'appuyer sur des services de sauvegarde pour protéger leurs données importantes.

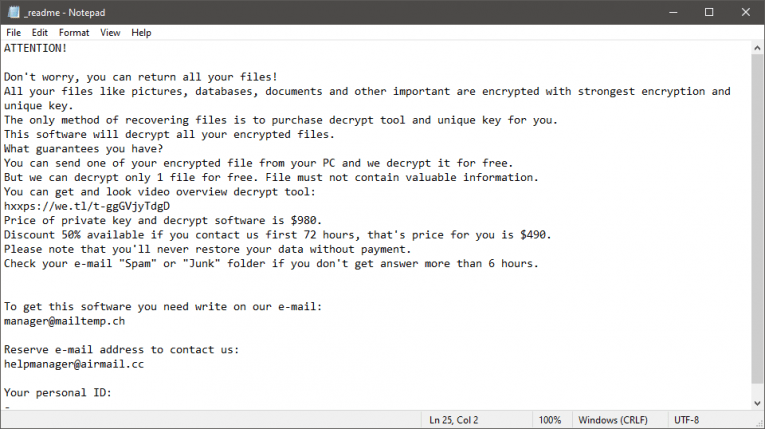

Si Leex Ransomware réussit son attaque, il chiffrera une grande partie des fichiers sur l'ordinateur de la victime. Ces fichiers subiront également un changement de nom mineur - l'extension '.leex' est ajoutée à leur nom. Enfin, le ransomware dépose le message de rançon '_readme.txt' sur le bureau. Ce dernier fichier indique que les victimes peuvent acheter un décrypteur pour 490 $, payé via Bitcoin. Il répertorie également deux adresses, que les utilisateurs peuvent utiliser pour contacter les attaquants - manager@mailtemp.ch et helpmanager@airmail.cc.

Suivre les instructions des cybercriminels qui vous extorquent de l'argent n'est pas une bonne idée. Si vous faites cela, vous pourriez vous faire arnaquer. Au lieu de cela, le plan d'action recommandé consiste à exécuter un scanner antivirus pour assurer la suppression du malware. Après cela, essayez de restaurer les fichiers à partir d'une sauvegarde ou en utilisant d'autres options de récupération de données.