Supprimer Bom Ransomware

Les attaques de ransomware peuvent avoir des conséquences dévastatrices, surtout si elles arrivent à des utilisateurs qui ne conservent pas de copies de sauvegarde de leurs données. Le Bom Ransomware est incroyablement dangereux car il n'y a aucun moyen de se remettre de son attaque via des outils gratuits. Cette menace fait partie de la famille de ransomwares VoidCrypt. Malheureusement, aucune de ces variantes n'est déchiffrable - le Bom Ransomware ne fait pas exception. Le logiciel malveillant chiffrera le contenu de nombreux fichiers, puis ajoutera l'extension « .bom » à leurs noms. Ses cibles principales sont les documents, les médias, les archives et autres fichiers qu'il juge importants.

Pour éviter de causer trop de dommages aux systèmes qu'ils compromettent, les créateurs de Bom Ransomware empêchent leur menace d'endommager des fichiers et des dossiers spécifiques. Par exemple, il ignorera les fichiers EXE et DLL, ainsi que les dossiers tels que Windows, Win64 et Program Files. Cependant, les données de tous les autres dossiers seront endommagées

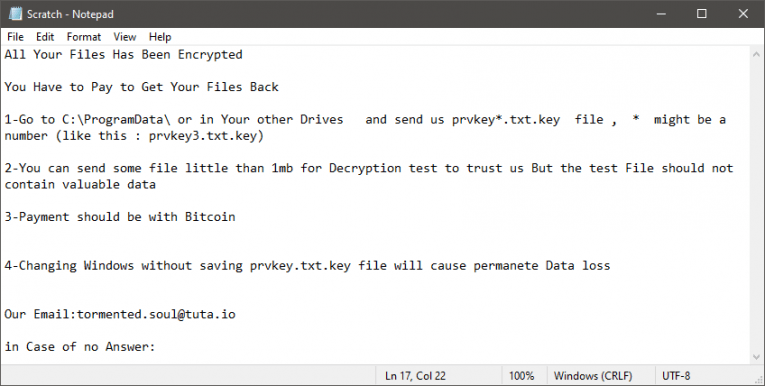

Une fois l'attaque de Bom Ransomware terminée, il supprime le fichier texte Scratch.txt, qui contient un message des auteurs. La même demande de rançon est utilisée par d'autres variantes de VoidCrypt comme Baxter Ransomware et Douarix Ransomware . Selon le fichier, les victimes doivent trouver le fichier 'prvkey3.txt.key' et l'envoyer aux attaquants à l'adresse e-mail tormented.soul@tuta.io. Bien sûr, il ne s'agit que d'une partie de leurs demandes - ils souhaitent également recevoir un paiement Bitcoin pour le service de décryptage complet qu'ils prétendent fournir.

Faire confiance aux auteurs de Bom Ransomware est une idée terrible. Les payer via Bitcoin signifie que la transaction sera irréversible - même s'ils décident de vous arnaquer, vous ne pourrez pas récupérer votre argent. Vous ne devez jamais accepter les offres des opérateurs de ransomware. Au lieu de cela, les victimes du Bom Ransomware doivent exécuter un scanner anti-malware pour éliminer la menace. Après cela, ils peuvent expérimenter d'autres outils de récupération de données.