Καταργήστε το Bom Ransomware

Οι επιθέσεις μέσω λογισμικού μπορεί να έχουν καταστροφικές συνέπειες, ειδικά εάν συμβούν σε χρήστες που δεν διατηρούν αντίγραφα ασφαλείας των δεδομένων τους. Το Bom Ransomware είναι απίστευτα επικίνδυνο επειδή δεν υπάρχει τρόπος να ανακάμψετε από την επίθεσή του μέσω δωρεάν εργαλείων. Αυτή η απειλή είναι μέρος της οικογένειας ransomware της VoidCrypt. Δυστυχώς, καμία από αυτές τις παραλλαγές δεν είναι αποκρυπτογράφηση - το Bom Ransomware δεν αποτελεί εξαίρεση. Το κακόβουλο λογισμικό θα κρυπτογραφήσει το περιεχόμενο πολλών αρχείων και, στη συνέχεια, θα προσθέσει την επέκταση «.bom» στα ονόματά τους. Οι πρωταρχικοί στόχοι του είναι έγγραφα, πολυμέσα, αρχεία και άλλα αρχεία που θεωρεί σημαντικά.

Για να αποφευχθεί η πρόκληση υπερβολικής ζημιάς στα συστήματα που διακυβεύονται, οι δημιουργοί του Bom Ransomware αποτρέπουν την απειλή τους από καταστροφή συγκεκριμένων αρχείων και φακέλων. Για παράδειγμα, θα παραλείψει αρχεία EXE και DLL, καθώς και φακέλους όπως τα Windows, Win64 και Program Files. Ωστόσο, τα δεδομένα σε κάθε άλλο φάκελο θα καταστραφούν

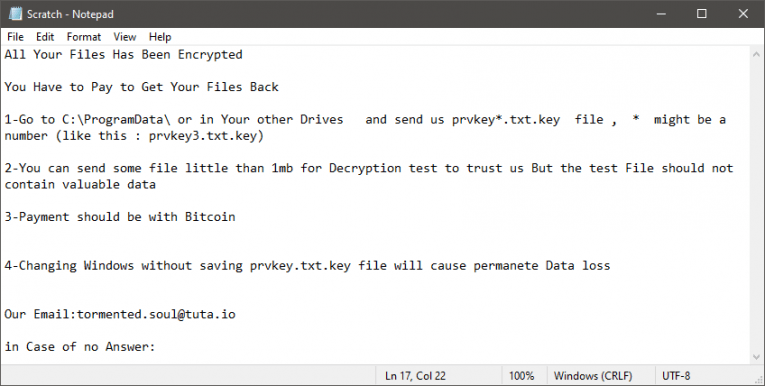

Αφού ολοκληρωθεί η επίθεση του Bom Ransomware, πέφτει το αρχείο κειμένου Scratch.txt, το οποίο περιέχει ένα μήνυμα από τους δράστες. Η ίδια σημείωση λύτρων χρησιμοποιείται από άλλες παραλλαγές VoidCrypt όπως το Baxter Ransomware και το Douarix Ransomware . Σύμφωνα με το αρχείο, τα θύματα πρέπει να βρουν το αρχείο «prvkey3.txt.key» και να το στείλουν στους εισβολείς στο email tormented.soul@tuta.io. Φυσικά, αυτό είναι μόνο ένα μέρος των απαιτήσεών τους - θέλουν επίσης να λάβουν μια πληρωμή Bitcoin για την πλήρη υπηρεσία αποκρυπτογράφησης που ισχυρίζονται ότι παρέχουν.

Η εμπιστοσύνη στους συγγραφείς του Bom Ransomware είναι μια φοβερή ιδέα. Η πληρωμή τους μέσω Bitcoin σημαίνει ότι η συναλλαγή θα είναι μη αναστρέψιμη - ακόμη και αν αποφασίσουν να σας απάσουν, δεν θα μπορείτε να επιστρέψετε τα χρήματά σας. Δεν πρέπει ποτέ να αποδεχτείτε τις προσφορές των χειριστών ransomware. Αντίθετα, τα θύματα του Bom Ransomware θα πρέπει να χρησιμοποιούν σαρωτή κατά του κακόβουλου λογισμικού για να εξαλείψουν την απειλή. Μετά από αυτό, μπορούν να πειραματιστούν με εναλλακτικά εργαλεία ανάκτησης δεδομένων.