Entfernen Sie die Tgipus-Ransomware

Ransomware-Angriffe haben sich für Cyberkriminelle als unglaublich profitabel erwiesen. Allein im Jahr 2021 sind wir Hunderten neuer Bedrohungen dieser Art begegnet und es sieht leider nicht so aus, als ob dieser Trend so schnell abebben wird. Einer der neuesten File-Locker, der in freier Wildbahn zu sehen ist, ist die Tgipus Ransomware. Es hat keine Verbindung zu großen Ransomware-Familien, und es scheint, dass seine Schöpfer das Programm von Grund auf neu geschrieben haben. Leider scheint die Tgipus Ransomware sehr sicher zu sein, und es ist unwahrscheinlich, dass sich ihre Opfer auf ein kostenloses Entschlüsselungstool verlassen können.

Der Tgipus-Ransomware-Angriff

Wenn die Tgipus Ransomware ein System infiltriert, versucht sie, die auf Festplatten, SSDs und Wechselspeichermedien gefundenen Dateien zu verschlüsseln. Die Ransomware ist so programmiert, dass sie die Verschlüsselung bestimmter Dateien verhindert, die die Funktion von Programmen und des Betriebssystems beeinträchtigen könnten – ausführbare Dateien, DLLs usw. Dokumente, Bilder, Archive und andere Dateiformate, die normalerweise wichtige oder sensible Informationen enthalten, werden sicherlich nicht verschont.

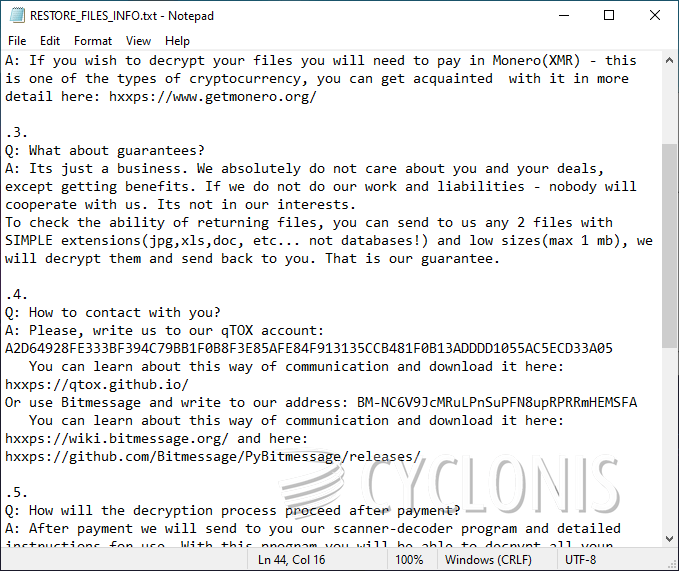

Alle Dateien, die die Tgipus Ransomware als Geiseln nimmt, werden mit dem Zusatz „.tgipus“ gekennzeichnet. Die Bedrohung beendet normalerweise Angriffe, indem sie die Lösegeldforderung „RESTORE_FILES_INFO.txt“ erstellt. Diese Datei weist die Opfer an, sich darauf vorzubereiten, eine Lösegeldgebühr über Monero zu zahlen und die BitMessage- oder Tox-Dienste zu nutzen, um mit den Kriminellen in Kontakt zu treten. Die Entwickler von Tgipus Ransomware bieten keinen Beweis dafür, dass sie Dateien entschlüsseln können oder dass ihr Entschlüsselungstool echt ist. Es ist sehr gut möglich, dass sie jeden betrügen, der sich für die Zahlung der Lösegeldgebühr entscheidet. Wenn Sie ein Opfer von Tgipus Ransomware sind, sollten Sie ein Anti-Malware-Tool ausführen, um die Beseitigung der gefährlichen Malware sicherzustellen. Sobald Sie diese Aufgabe erledigt haben, sollten Sie alternative Datenwiederherstellungsoptionen erkunden.