Cibercriminosos têm como alvo organizações de saúde que combatem o coronavírus

O mundo está em meio a uma pandemia. O coronavírus se espalhou globalmente e reivindicou uma quantidade impressionante de vítimas. As pessoas têm medo e não sabem o que fazer e o que está por vir. Nestes tempos de incerteza, uma coisa permaneceu constante - todos concordam que as pessoas que lutam contra a pandemia em primeira mão são heróis. Enfermeiras, médicos, pesquisadores, profissionais médicos nas linhas de frente, fazendo o possível para ajudar. São pessoas que são dignas de respeito em geral, mas ainda mais - merecem isso agora. Muitos deles fazem o seu dia-a-dia, mesmo sem o equipamento de proteção adequado, porque não querem dar as costas às pessoas que mais precisam. Eles arriscam a própria vida ajudando os necessitados. Isso é digno de admiração.

Infelizmente, algumas pessoas não se preocupam com sacrifício, dever público e decência comum. Existem cibercriminosos, que acham adequado colocar lucro sobre as pessoas. Vigaristas, que não se importam com o estado de emergência da maioria dos países, e com o estado de pânico quase todos os indivíduos estão, sem parar. Esses indivíduos mal-intencionados decidiram que agora é a hora de lançar campanhas de malvertising. Não apenas isso, mas ataques direcionados àqueles de que mais precisamos - profissionais de saúde, combatendo o temido Coronavírus de frente. Eles desencadearam seus ataques em hospitais, organizações de saúde e fornecedores médicos, e profissionais médicos estão sofrendo com isso. Em vez de se concentrar em ajudar as pessoas, elas são distraídas pela ganância dos cibercriminosos.

Table of Contents

Não há tempo como o presente para um dinheiro rápido

Os indivíduos mal-intencionados desencadearam seus ataques de malvertising contra aqueles que tentavam nos proteger do vírus. Os pesquisadores de malware descobriram duas campanhas recentes de destaque - uma contra dois estabelecimentos canadenses: uma organização de saúde do governo e uma universidade de pesquisa médica. E a outra lançou uma ampla rede e destinada a organizações médicas e instalações de pesquisa médica em todo o mundo.

Os bandidos enviaram uma série de e-mails para as organizações e os mascararam como legítimos. Eles alegaram sua legitimidade alegando conter informações relacionadas ao COVID-19. Mais especificamente, dados de suprimentos médicos, detalhes da Organização Mundial da Saúde (OMS) ou comunicações corporativas vitais sobre o vírus. Qualquer que seja a frente do email, seu objetivo real permanece o mesmo - espalhar malware. Os cibercriminosos carregaram esses e-mails com ransomware, ladrões de informações, cavalos de Troia e muito mais. Tudo em nome de uma rápida retirada de dinheiro.

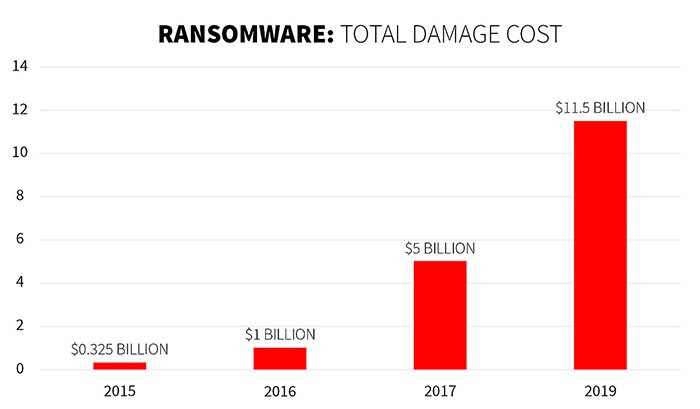

Representação do aumento ano a ano na lucratividade do ransomware. Fonte: gdatasoftware.com

Os meandros dos ataques de phishing

No final de março, mais especificamente entre 24 e 30 de março, os pesquisadores notaram algumas peculiaridades sobre os ataques relacionados ao COVID-19 . Houve várias tentativas de ataques direcionados a pessoas ativamente engajadas no combate ao coronavírus. Como mencionado, a primeira tentativa dos cibercriminosos de atacar indivíduos-alvo, conectados a uma organização de saúde do governo canadense sem nome, envolvida nos esforços de resposta ao COVID-19. E, o segundo deles, destinado a uma universidade canadense responsável pela realização da pesquisa COVID-19.

Os e-mails maliciosos fizeram o possível para imitar os legítimos. Eles falsificaram um endereço de e-mail real da OMS (noreply @ who [.] Int) e continham um arquivo RTF (Rich Text Format) que supostamente tinha informações relacionadas à pandemia.

Abrir este email é um erro. Abrir o RTF é um erro ainda maior.

Depois que o arquivo RTF é aberto, ele tenta entregar uma carga útil de ransomware em seu sistema. A carga útil explora uma vulnerabilidade conhecida (CVE-2012-0158) no Microsoft Office. Permite que os atacantes executem código arbitrário.

Se você abrir o anexo mal-intencionado, ele descarta e executa um binário de ransomware no disco em C: \ Users \

O malware, oculto pelo arquivo RTF, parece ser uma variante de ransomware de código aberto com o nome EDA2. Essa infecção faz parte de uma família maior, mais ameaçadora, de ransomware - a do HiddenTear. Se o nome tocar uma campainha, não é surpresa. A ameaça HiddenTear é um gigante que reivindicou inúmeras vítimas.

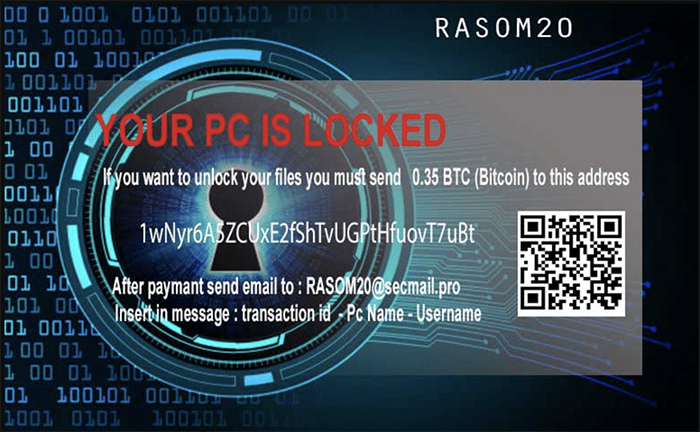

Assim que o binário é executado, uma solicitação HTTP GET para o recurso tempinfo.96 [.] Lt / wras / RANSOM20.jpg é iniciada. A infecção é exibida em uma tela de notificação na área de trabalho para indicar sua situação - 'SEU PC ESTÁ BLOQUEADO'. A mensagem contém: 'Se você deseja desbloquear seus arquivos, envie 0,35 BTC [Bitcoin] para este endereço.' Em seguida, deixa o endereço em questão. Para esclarecer, no momento da redação deste artigo, 0,35 Bitcoin equivale a 2.670,13 USD.

Imagem da mensagem de notificação do ransomware. Fonte: unit42.paloaltonetworks.com

A imagem é salva no disco em C: \ Users \

O binário do ransomware criptografa uma matriz de extensões de arquivos, incluindo '.DOC', '.ZIP', '. PPT 'e muito mais. Os pesquisadores observam que o binário deste ransomware tem uma limitação substancial. É codificado apenas para criptografar arquivos e diretórios que estão na área de trabalho da vítima.

Aqui está uma lista das várias extensões de arquivo que o binário do ransomware criptografa:

'.abw', '.aww', '.chm', '.dbx', '.djvu', '.doc', '.docm', '.docx', '.dot', '.dotm', '.dotx', '.epub', '.gp4', '.ind', '.indd', '.key', '.keynote', '.mht', '.mpp', '.odf', '.ods', '.odt', '.ott', '.oxps', '.pages', '.pdf', '.pmd', '.pot', '.potx', '.pps', '.ppsx', '.ppt', '.pptm', '.pptx', '.prn', '.prproj', '.ps', '.pub', '.pwi', '.rtf', '.sdd', '.sdw', '.shs', '.snp', '.sxw', '.tpl', '.vsd', '.wpd', '.wps', '.wri', '.xps', '.bak', '.bbb', '.bkf', '.bkp', '.dbk', '.gho', '.iso', '.json', '.mdbackup', '.nba', '.nbf', '.nco', '.nrg', '.old', '.rar', '.sbf', '.sbu', '.spb', '.spba', '.tib', '.wbcat', '.zip', '7z', '.dll', '.dbf'

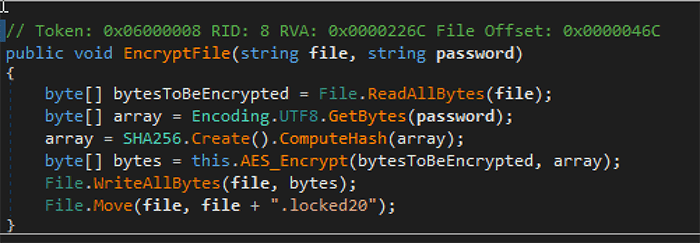

O algoritmo de criptografia da infecção é simples, mas eficaz. Todos os seus arquivos são bloqueados e renomeados com a extensão '.locked20'. Você pode ver o código fonte do ransomware na imagem abaixo.

O código-fonte de criptografia do ransomware. Fonte: unit42.paloaltonetworks.com

Depois que o servidor de comando e controle remoto (também chamado de C&C ou C2) consegue manter seus dados em espera, ele cria uma chave personalizada com base nos detalhes do nome de usuário / nome do host. Ele continua enviando essa chave de volta ao host infectado para processamento adicional.

Depois que a chave é recebida do servidor C2, o host infectado inicia uma solicitação HTTP POST para o recurso www.tempinfo.96 [.] Lt / wras / savekey.php que contém o nome do host e a chave de descriptografia principal do host, que é , por si só, criptografado em AES.

Promessas vazias e nenhum cessar-fogo real

Recentemente, houve uma série de promessas feitas por criminosos cibernéticos de que interromperiam ataques direcionados a hospitais, enquanto durar a pandemia. Essa promessa e essas promessas não provaram nada além de palavras vazias, pois os pontos de pesquisa que os ataques continuam até hoje. Existem vários hospitais que compartilharam informações alarmantes - o Ryuk ransomware os direcionou. Ryuk é outra ameaça monstruosa no mundo do ransomware.

Posso confirmar que o #Ryuk ransomware ainda está direcionado

hospitais apesar da pandemia global. Estou procurando um profissional de saúde dos EUA no momento que foi alvo da noite para o dia. Qualquer fornecedor de HC que esteja lendo isso, se você tiver uma infecção pelo TrickBot, obtenha ajuda para lidar com isso o mais rápido possível.- PeterM (@AltShiftPrtScn) 26 de março de 2020

Post nas redes sociais de 26 de março, confirmando os ataques hospitalares de Ruyk. Fonte: twitter.com

Não são apenas o Canadá e os EUA que sofrem com esses ataques. Como mencionado, os bandidos se tornaram globais com sua ganância.

Um provedor de serviços de saúde com sede em Londres, chamado Hammersmith Medicines Research, trabalha com o governo britânico para testar as vacinas COVID-19. Eles relataram um ataque de ransomware recentemente. O ransomware Maze os reivindicou como vítimas, e os criminosos que iniciaram o ataque publicaram os dados que roubaram da organização on-line.

Organizações médicas e instalações de pesquisa médica no Japão também aderiram à lista de alvos, por meio do malware AgentTesla. Nessa lista, você também encontrará uma empresa de fabricação industrial alemã, uma agência governamental turca que administra obras públicas, um fabricante químico coreano e uma entidade de pesquisa de defesa dos Estados Unidos.

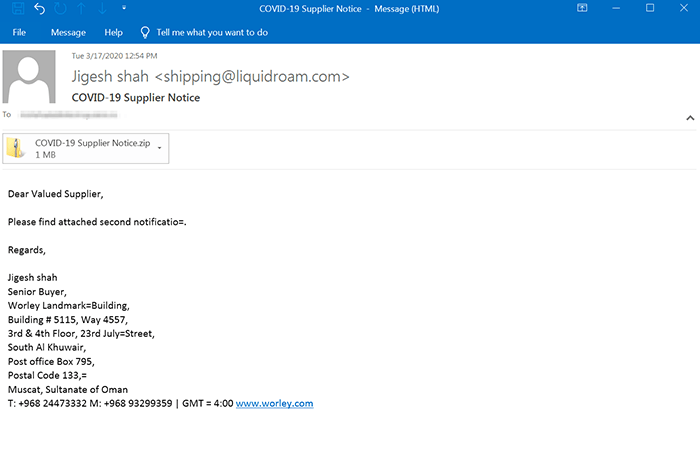

Todos esses lugares, e provavelmente outros como eles, são vítimas de campanhas de malvertising que exploram a situação do Coronavírus para obter ganhos financeiros. Os cibercriminosos, por trás dos ataques, usam o COVID-19 para atrair os alvos a abrir seus e-mails. Como o Coronavírus é a palavra de ordem no momento, tende a atrair com sucesso as pessoas para confiarem nos e-mails falsos o suficiente para abri-los. Para conseguir isso e garantir seu sucesso, eles geralmente colocam um slogan que chama a atenção. Como, por exemplo, 'Aviso do Fornecedor COVID-19 "ou um" Aviso corporativo ".

Um e-mail de phishing que contém a linha 'Aviso de Fornecedor COVID-19'. Fonte: media.threatpost.com

Fazer com que você abra seu e-mail falso é o primeiro passo dos cibercriminosos. Uma vez que eles o induzem a fazer isso, eles precisam convencê-lo a acreditar no conteúdo do e-mail o suficiente para seguir suas instruções. Eles tendem a ser iguais em todos - veja o anexo e abra-o. Não! Não seja vítima de seus truques.

Os anexos dos e-mails desagradáveis provaram ser conta-gotas que fornecem variantes da família de malware AgentTesla. Caso você não esteja familiarizado com essa infecção em particular, é um ladrão de informações que está presente desde 2014. Ele é anunciado e vendido em uma infinidade de fóruns, que funcionam como lacunas para os criminosos cibernéticos. O AgentTesla está entre as principais famílias de malware escolhidas pelo ator de ameaças SilverTerrier, conhecido pelas campanhas de comprometimento de e-mail comercial (BEC).

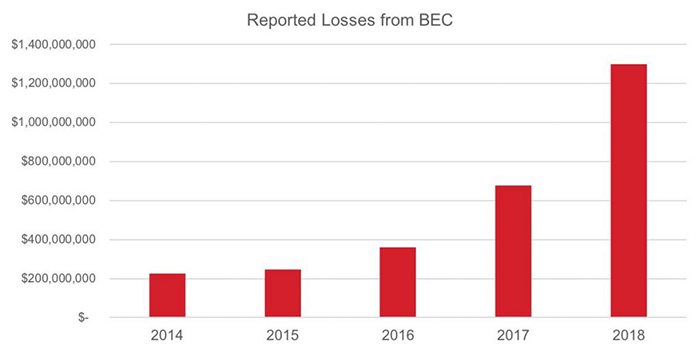

Abaixo, você pode ver um gráfico mostrando as perdas relatadas pelos ataques do BEC nos últimos anos. Como você pode ver, o crescimento é evidente.

Descrição das perdas relatadas pelos ataques do BEC de 2014 a 2018. Fonte: vadesecure.com

Enganar pessoas é um negócio complicado

Os relatórios mostram que o endereço de email, responsável pelo envio desses emails maliciosos, é 'Shipping @ liquidroam [.] Com'. Ele usa um domínio comercial legítimo para o LiquidRoam, que fornece vendas de skates elétricos. Ao descobrir isso, os pesquisadores concluíram que ficou comprometido e caiu nas mãos dos cibercriminosos para usá-los como bem entenderem.

Outra observação feita pelos pesquisadores mostrou que todas as amostras associadas estavam conectadas ao mesmo domínio C2 para exfiltração - 'ftp [.] Lookmegarment [.] Com'. Eles também acrescentam que as amostras do AgentTesla tinham credenciais codificadas, que foram usadas para se comunicar com o servidor C2 pelo FTP (File Transfer Protocol).

Os cibercriminosos não mostram sinais de interromper seus ataques. Até hoje, eles continuam aproveitando a pandemia de Coronavírus como tema de seus ataques cibernéticos maliciosos em todo o mundo. Eles espalham malware usando campanhas de spearphishing, URLs com armadilhas e golpes de preenchimento de credenciais. Cuidado para não cair na teia de mentiras que eles rodam. Tenha cuidado e lembre-se de que você nunca pode confiar na palavra de cibercriminosos, como é evidente pelos ataques contínuos a instalações de pesquisa e instituições de saúde.