USA i Wielka Brytania ujawniają ataki z użyciem hasła przeciwko instytucjom opieki zdrowotnej

Pandemia COVID-19 ogarnęła prawie całą planetę i można śmiało powiedzieć, że nie ma kraju, który mógłby twierdzić, że nowy wirus go nie rani. Na całym świecie największe firmy farmaceutyczne i najjaśniejsze iskry w... Czytaj więcej

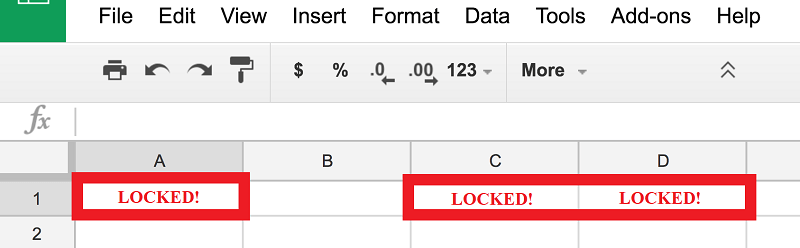

Jak chronić lub blokować niektóre komórki w Arkuszach Google

Arkusze Google to niezwykle przydatne narzędzie - dzięki wielu funkcjom nie dziwi, że określano go mianem „aplikacji do obsługi arkuszy kalkulacyjnych na sterydach”. W większości wygląda i działa w sposób podobny do... Czytaj więcej

Jak ustawić silne hasło dla pulpitu zdalnego

Rapid7, firma zajmująca się bezpieczeństwem IT, przeprowadziła ciekawy, całoroczny eksperyment, który nakłonił złych aktorów do próby włamania się do systemów. Wyniki były co najmniej ciekawe, jedna litera X była... Czytaj więcej

Dane klientów zostały ujawnione nieznanym stronom w wyniku wycieku danych DigitalOcean

Historycznie nauczyliśmy się kojarzyć przypadki naruszenia bezpieczeństwa danych z cyberprzestępcami, którzy wykorzystują sprytne techniki, aby włamać się do obrony organizacji docelowych i kraść dane osobowe... Czytaj więcej

Unacademy poniosło poważne naruszenie danych: 22 miliony rekordów sprzedano w Dark Web

Unacademy, wspierana przez Facebooka, indyjska platforma edukacyjna online, doznała poważnego naruszenia bezpieczeństwa danych, przez co niektórzy cyberprzestępcy zarabiają teraz pieniądze. Wiemy o tym, ponieważ... Czytaj więcej

Jak dostosować ustawienia prywatności YouTube, aby zabezpieczyć konto

Z powodu wydania Google+ w 2011 roku wiele kont YouTube jest powiązanych z prawdziwymi nazwiskami ich właścicieli. Jeśli wpiszesz swoje imię i nazwisko w wyszukiwarce Google, jednym z pierwszych wyników może być Twoje... Czytaj więcej

Zoosk, ChatBooks i Styleshare należą do 11 dużych firm, które wyciekły 164 miliony rekordów

Hakerzy bardzo dobrze wiedzą, że to, co robią, jest nielegalne i oczywiście nie chcą zostać złapani. Jednocześnie jednak są dumni i dla wielu z nich budowanie reputacji i szanowanie innych cyberprzestępców jest tak... Czytaj więcej

Brutalne złośliwe oprogramowanie Kaiji wymusza łatwe do odgadnięcia kombinacje nazwy użytkownika i hasła dla udanych ataków

Tak zwana rewolucja Internetu rzeczy (IoT) zmieniła ekosystem internetowy pod wieloma różnymi względami, a cyberbezpieczeństwo nie jest wyjątkiem. Hakerzy wiedzieli, że inteligentne gadżety i inne urządzenia IoT to... Czytaj więcej

Możesz chronić wiadomości e-mail w programie Outlook hasłem, oto jak to zrobić

Temat komunikacji i prywatności jest obecnie interesujący. Tak, istnieje kilkadziesiąt platform, z których można wysyłać i odbierać wiadomości e-mail, a także wiele aplikacji do czatu i zwiększających produktywność,... Czytaj więcej

Kampanie phishingowe wykorzystują fałszywe problemy z COVID-19 oraz FedEx, DHL i UPS w celu rozprzestrzeniania złośliwego oprogramowania

Żyjemy w pandemii. Koronawirus, a ściślej COVID-19, złapał świat i spowodował fale na całym świecie. Ludzi zachęca się do pozostania w domu i codziennego robienia dystansu społecznego. Urzędnicy rządowi i... Czytaj więcej

Naruszenie danych w US Marshals Service ujawniło dane osobowe więźniów

W taki sam sposób, w jaki funkcjonariusze organów ścigania powinni stanowić wzorcowe zachowania dla zwykłych obywateli, organy ścigania powinny pokazywać zarówno prywatnym, jak i rządowym organizacjom, co robić, a... Czytaj więcej

Jak poprawić ustawienia prywatności Xbox dla bezpieczeństwa online

Microsoft miał sporą część kontrowersji, jeśli chodzi o prywatność użytkowników, więc nie jest zaskoczeniem, że jego flagowa konsola Xbox One jest wyposażona w szeroki zakres konfigurowalnych funkcji prywatności.... Czytaj więcej