Operatorzy oprogramowania ransomware grożą ujawnieniem danych celebrytów, jeśli nie otrzymają 42 milionów dolarów

W zeszłym tygodniu pojawiły się wiadomości o ataku ransomware na Grubman Shire Meiselas & Sacks, firmę prawniczą, która współpracuje z wieloma gwiazdami z listy A, takimi jak Lady Gaga, Madonna, Bruce Springsteen, U2... Czytaj więcej

Oszuści używają dobrego imienia DHL do przeprowadzania ataków phishingowych

Większość z was prawdopodobnie zna oczekiwania związane z oczekiwaniem na przybycie czegoś, co zamówiłeś online, a dzięki nudnej blokadzie to uczucie jest w tej chwili jeszcze bardziej intensywne. W rezultacie, gdy... Czytaj więcej

Uważaj na oszustwo Apple „Dziękujemy za zamówienie”

Niektóre kampanie cyberprzestępcze są tak skuteczne, że od czasu do czasu hakerzy i oszuści online decydują się na ich ponowne użycie. Najwyraźniej dzieje się tak w przypadku jednego z wielu oszustw związanych z... Czytaj więcej

Co zrobić, gdy osiągniesz limit miejsca w Gmailu?

Jest dobry powód, dla którego usługi Google są jednymi z najczęściej używanych na świecie. Już samo założenie konta Google daje użytkownikowi 15 GB bezpłatnej przestrzeni dyskowej, udostępnianej między Gmailem,... Czytaj więcej

More Than 4,000 Android Apps are Reportedly Leaking User Passwords

Niektóre osoby mogą przedstawić długą listę argumentów przeciwko korzystaniu z Androida i możesz się założyć, że bezpieczeństwo będzie bardzo blisko szczytu. Publikowanie aplikacji w Google Play jest znacznie... Czytaj więcej

Problem z usługą Office 365 - jak naprawić „Twoje konto nie pozwala na edycję na komputerze Mac”

Office 365 oferuje swoim użytkownikom popularne produkty Microsoft, takie jak Word, Excel, Outlook itp. Wszystkie te produkty należą do najczęściej używanych narzędzi do formatowania dokumentów, organizacji i... Czytaj więcej

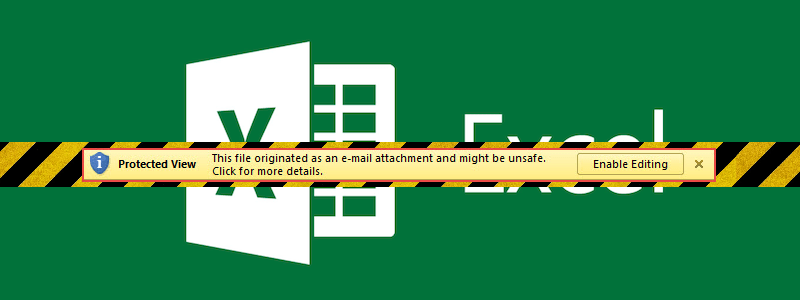

Jak wyłączyć Chroń widok w Microsoft Excel i Word

Na pierwszy rzut oka widok chroniony jest czymś dziwnym - otwiera określone typy plików MS Office w trybie tylko do odczytu i pozwala użytkownikowi ręcznie włączyć edycję w celu zmodyfikowania zawartości pliku. Z... Czytaj więcej

Jak zabezpieczyć hasłem dysk flash

Istnieje kilka sposobów kodowania dysku flash za pomocą hasła. Jeśli chcesz, możesz kupić dyski flash z wbudowanym zabezpieczeniem hasłem lub kodem PIN. Są drogie, ale niezawodne i nie musisz nic robić, aby je... Czytaj więcej

Jeśli jeszcze nie włączyłeś 2FA na WordPress, zrób to teraz

Korzyści bezpieczeństwa wynikające z używania uwierzytelniania dwuskładnikowego (2FA) nie powinny być dla nikogo tajemnicą. Nawet słabsze formy 2FA znacznie utrudniają włamanie na konta internetowe i na szczęście... Czytaj więcej

Jak zmienić hasło Cox WI-FI

Twoje hasło do Wi-Fi jest niezbędnym elementem bezpieczeństwa sieci. Utworzenie sieci bez hasła jest jak pozostawienie samochodu odblokowanego - po prostu błagasz o kradzież swojego stereo. Jeśli ktoś uzyska dostęp do... Czytaj więcej

Pitney Bowes cierpi z powodu naruszenia danych po kolejnym ataku ransomware

14 października 2019 r. Producent sprzętu pocztowego Pitney Bowes ogłosił, że stał się najnowszym z długiej linii ofiar oprogramowania ransomware Ryuk. Jak zauważył wówczas TechCrunch, Pitney Bowes to ogromna firma z... Czytaj więcej

RODO w działaniu: jak UE wymierza firmy, które nie zarządzają hasłami w odpowiedni sposób

Ogólne rozporządzenie o ochronie danych (RODO) Unii Europejskiej weszło w życie prawie dwa lata temu i należy powiedzieć, że powoduje tyle samo debat, co w 2018 r. Są ludzie, którzy nadal odrzucają to jako... Czytaj więcej