More Than 4,000 Android Apps are Reportedly Leaking User Passwords

Vannak olyan emberek, akik hosszú érvekkel állíthatják elő az Android használatával szembeni érveket, és fogadhatunk azzal, hogy a biztonság a csúcspont közelében lesz. Az alkalmazások közzététele a Google Playen... Olvass tovább

Jelszóval védheti az e-maileket az Outlook alkalmazásban, Íme

A kommunikáció és a magánélet témája manapság érdekes. Igen, tucatnyi platform létezik e-mailek küldésére és fogadására, valamint számos csevegő és hatékonyságnövelő alkalmazás, amelyek letölthetők vagy használhatók a... Olvass tovább

Az adathalász kampányok a COVID-19, a FedEx, a DHL és a UPS hamis kérdéseit használják a rosszindulatú programok terjesztésére

A világjárványon élünk. A koronavírus, vagy pontosabban a COVID-19 megragadta a világot, és globális hullámot okozott. Az embereket arra buzdítják, hogy maradjanak otthon, és a társadalmi távolodást hajtsák végre napi... Olvass tovább

Az USA marshals szolgálatánál történt adatvédelem megmutatta a foglyok személyes adatait

Ugyanúgy, ahogy a bűnüldöző tisztviselőknek a normál állampolgárok magatartási mintájává kell válniuk, a bűnüldöző szerveknek mind a magán-, mind a kormányzati szervezeteknek meg kell mutatniuk, hogy mit kell tenni,... Olvass tovább

Hogyan módosíthatjuk az Xbox adatvédelmi beállításait az online biztonság érdekében

A Microsoftnak méltányos részét képezte a vita a felhasználók adatvédelme kapcsán, tehát egyáltalán nem meglepő, hogy zászlóshajója az Xbox One konzol számos testreszabható adatvédelmi funkcióval rendelkezik. A... Olvass tovább

Az Egyesült Államok és az Egyesült Királyság felfedi a jelszószóró támadásokat az egészségügyi intézmények ellen

A COVID-19 világjárvány nagyjából elárasztotta az egész bolygót, és nyugodtan mondhatjuk, hogy egyetlen ország sem állíthatja, hogy valóban sértetlen az új vírus. Az egész világon a legnagyobb gyógyszeripari... Olvass tovább

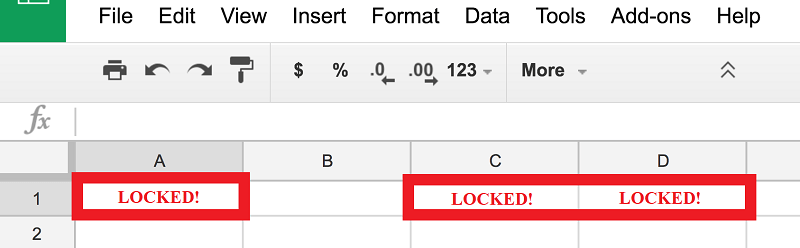

Egyes cellák védelme vagy zárolása a Google Táblázatokban

A Google Sheets hihetetlenül hasznos eszköz - sok funkcionalitása miatt kicsi csoda, hogy „szteroidokra vonatkozó táblázatszerkesztő alkalmazásnak” hívják. Általában úgy tűnik és működik, mint bármely más... Olvass tovább

Az ügyféladatokat ismeretlen felek rendelkezésére bocsátották a DigitalOcean adatszivárgás során

A történelem során megtanultak az adat megsértését olyan számítógépes bűnözőkkel társítani, akik okos technikákat alkalmaznak a célzott szervezetek védekezésén túlmenő utak elérésére, és a felhasználók személyes... Olvass tovább

Hogyan módosíthatjuk a YouTube adatvédelmi beállításait fiókja biztonságához

Mivel a Google+ 2011-ben jelent meg, sok YouTube-fiók kapcsolódik a tulajdonosok valódi nevéhez. Ha beírja a nevét a Google keresőbe, az egyik legelső eredmény a YouTube-fiók lehet, beleértve az összes megtekintett... Olvass tovább

A Zoosk, a ChatBooks és a Styleshare a 11 nagyvállalat között van, amelyek 164 millió rekordot vezettek be

A hackerek nagyon jól tudják, hogy cselekedeteik illegálisak, és nyilvánvalóan nem akarnak elkapni. Ugyanakkor azonban büszke csomó, és sokuk számára ugyanolyan fontos a jó hírnév kiépítése és más számítógépes bűnözők... Olvass tovább

Erős jelszó beállítása a távoli asztalhoz

A Rapid7, egy informatikai biztonsági cég, egy érdekes, egy éven át tartó kísérletet hajtott végre, amely a rossz szereplőket csalogatta, hogy megpróbálják betörni a rendszerekbe. Az eredmények kissé kíváncsi voltak:... Olvass tovább

Kaiji Malware Brute Forces könnyen kitalálható felhasználónév és jelszó kombinációk a sikeres támadásokhoz

Az úgynevezett tárgyak internete (IoT) forradalma sokféle szempontból megváltoztatta az online ökoszisztémát, és a kiberbiztonság sem kivétel. A hackerek tudták, hogy az intelligens modulok és más tárgyak internete... Olvass tovább