Az Apple Pay biztonságos beállítása és használata a MacBookon

Manapság mindenki online vásárol. Függetlenül attól, hogy a Mac iPhone / iPad készüléken vásárol, az Apple Pay lehetővé teszi a Mac számítógépen történő vásárlást a Touch ID / Face ID érzékelőn keresztül a MacBook... Olvass tovább

Ha még nem engedélyezte a 2FA-t a WordPress-en, akkor tedd meg most

A kétfaktoros hitelesítés (2FA) használatának biztonsági előnyei mostanában senkinek sem rejtélyek lehetnek. A 2FA még gyengébb formái is sokkal nehezebbé teszik az online fiókok veszélyeztetését a hackerek számára,... Olvass tovább

Hogyan lehet megváltoztatni a Cox WI-FI jelszót

A wi-fi jelszó a hálózati biztonság alapvető eleme. Hálózat létrehozása jelszó nélkül olyan, mintha az autót nyitva hagyná - csak könyörögsz, hogy lopja el a sztereo készülékét. Ha valaki hozzáférést biztosít az Ön... Olvass tovább

Pitney Bowes sérti az adatok megsértését egy újabb Ransomware támadás után

2019. október 14-én a Pitney Bowes levelezőberendezés-gyártó bejelentette, hogy a Ryuk ransomware áldozatainak hosszú sorában a legújabb lett. Ahogy a TechCrunch akkoriban megjegyezte, a Pitney Bowes egy hatalmas... Olvass tovább

A GDPR működésében: Hogyan finomítja az EU azokat a vállalatokat, amelyek nem kezelik a jelszavakat?

Az Európai Unió általános adatvédelmi rendelete (GDPR) csaknem két évvel ezelőtt lépett hatályba, és el kell mondani, hogy éppen most olyan sok vitát vált ki, mint 2018-ban. Vannak olyan emberek, akik továbbra is... Olvass tovább

A Ransomware operátorok azzal fenyegetnek, hogy szivárognak a hírességek adatai, ha nem kapnak 42 millió dollárt

A múlt héten történt hírek a Grubman Shire Meiselas & Sacks ellen folytatott ransomware támadásról, egy olyan ügyvédi irodáról, amely számos A-lista hírességgel működik, mint például Lady Gaga, Madonna, Bruce... Olvass tovább

A programozók a DHL jó nevét használják az adathalász támadások végrehajtására

Legtöbben valószínűleg ismerik azokat a várakozásokat, amelyek az online megrendelés érkezésének várakozásával kapcsolatosak, és a letiltási unalomnak köszönhetően ez az érzés jelenleg még intenzívebb. Ennek... Olvass tovább

Mi a teendő, ha eléri a Gmail tárolási korlátozását?

Jó ok van arra, hogy a Google szolgáltatásai közül mi a leginkább használt a világon. Csak a Google-fiók létrehozása révén a felhasználónak 15 GB ingyenes tárhely, amelyet megoszthat a Gmail, a Google Fotók és a... Olvass tovább

Office 365 Issue - Hogyan javíthatjuk ki a "Fiókod nem engedélyezi a szerkesztést Mac számítógépen"

Az Office 365 olyan népszerű Microsoft-termékeket kínál, mint a Word, Excel, Outlook stb., A felhasználók számára. Ezek a termékek a dokumentumok formázására, szervezésére és testreszabására leggyakrabban használt... Olvass tovább

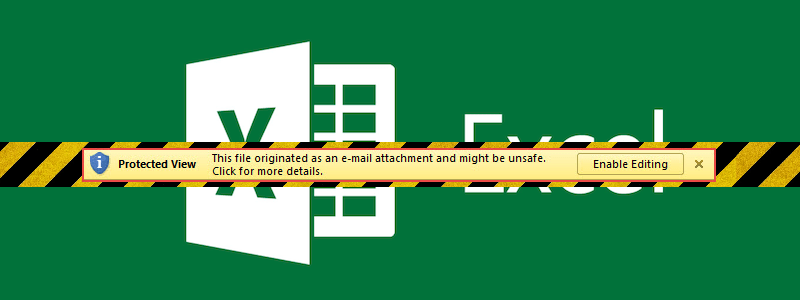

A Protect View kikapcsolása a Microsoft Excel és a Word programban

Röviden: a Védett nézet furcsa tulajdonság - megnyitja az MS Office fájlokat csak írásvédett módban, és kényszeríti a felhasználót a szerkesztésre a fájl tartalmának módosítása érdekében. Szigorúan a használhatóság és... Olvass tovább

Vigyázz az Apple Scam „Köszönjük a megrendelést” című részében

Néhány számítógépes bűnözés elleni kampány annyira hatékony, hogy a hackerek és az online csalók minden időben újrafelhasználják őket. Nyilvánvalóan ez a helyzet az Apple-felhasználókat célzó sok adathalász csalással... Olvass tovább

Hogyan lehet jelszóval védeni a Flash meghajtót

A flash meghajtó kódolása jelszóval van néhány módon. Ha szeretne, vásárolhat beépített jelszóval vagy PIN-kóddal rendelkező meghajtókat. Drága, de megbízható, és a beállításukhoz nem kell semmit tennie. Más... Olvass tovább