Cómo arreglar Samsung Galaxy S10 sigue pidiendo problemas de contraseña

¿Su Samsung Galaxy S10 está actuando de manera extraña nuevamente y constantemente le solicita su contraseña una y otra vez? Lea este artículo para resolver el problema. Numerosos usuarios de Samsung Galaxy S10 han... Lee mas

Air New Zealand cae víctima de un ataque de phishing

¿Qué tan difícil es robar datos de una compañía aérea que tiene más de 10 mil empleados, transporta cerca de 16 millones de pasajeros cada año y opera una flota de más de 60 aviones? Como resultado, depende de cuán... Lee mas

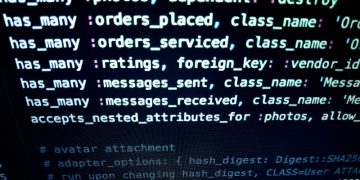

Cómo prevenir ataques de pirateo en su sitio web de WordPress

Los sitios web de WordPress reciben mucha atención de los piratas informáticos a pesar de la idea popular de que los piratas informáticos solo atacan sitios web grandes. Es importante tomar medidas preventivas si... Lee mas

Si aún no ha cambiado la contraseña de su impresora, hágalo lo antes posible

Desde principios de 2018, Microsoft ha enviado más de "1,400 notificaciones de estado nación" sobre ataques maliciosos. El 80% de los objetivos de dichos ataques han sido listados como "gobierno, informática, militar,... Lee mas

Se han comprometido 23 millones de cuentas en una violación de datos de CafePress

CafePress es un minorista en línea que vende de todo, desde papelería, ropa de cama, hasta sudaderas con todo tipo de diseños interesantes. Ha estado en el negocio durante casi veinte años, pero en este momento está... Lee mas

Telefónica, Deutsche Telekom y Vodafone Deutschland eliminan contraseñas. ¿Qué significa eso?

Cuanto más pasa el tiempo, menor es el número de personas dispuestas a decir que el mecanismo de autenticación tradicional que involucra un nombre de usuario y una contraseña es lo suficientemente robusto como para... Lee mas

Cómo resolver la estafa del código de verificación de Google Voice

¿Qué es la estafa de verificación de Google Voice? Esta estafa en Google es una estafa común casi idéntica a la estafa del código de verificación de Craigslist. La estafa de verificación de Google Voice es realizada... Lee mas

Cómo Proteger Su Sistema De Cámara De Seguridad Para El Hogar De Ser Pirateado

Instalar cámaras de seguridad es una excelente manera de aumentar la seguridad de su hogar u oficina. Sin embargo, pueden ser hackeados como cualquier otra pieza de tecnología y los hackers los pueden usar en su... Lee mas

Tenga cuidado con los sitios web de liquidación de Equifax falsos porque están configurados para robar información

La estafa de confianza es tan antigua como el propio hombre: se han descubierto registros de estafadores que engañan a otras personas para su beneficio personal a partir de fuentes que datan de la antigua Babilonia y... Lee mas

Una vulnerabilidad de seguridad en el cliente de Windows de Steam pone a los jugadores en riesgo

Muchas personas que no son completamente conscientes de cómo funciona el software estarían listas para comenzar a arrancarse el pelo si escuchan que una importante plataforma de juegos en línea con millones de... Lee mas

Los datos de miles de pacientes se han violado gracias a los buckets de Amazon S3 mal configurados

Desafortunadamente, los incidentes en los que las empresas grandes y pequeñas dejan grandes cantidades de datos personales expuestos a Internet debido a bases de datos y servidores mal configurados son algo cotidiano.... Lee mas

Cómo proteger sus datos en dispositivos móviles

Según una encuesta de 2017 realizada por el Centro de Investigación Pew, el 28 por ciento de los propietarios de teléfonos inteligentes no usan una pantalla de bloqueo u otras herramientas de seguridad para bloquear... Lee mas