La próxima vez que necesite pedir prestado un cargador, asegúrese de que sea seguro

¿Saben cómo en el pasado la gente estaba cansada de enchufar sus unidades flash USB en cualquier lugar porque siempre había la posibilidad de infectarse con un troyano o algo así? Con el aumento de las máquinas que se... Lee mas

Los servicios de Telnet vulnerables permiten que los piratas informáticos ataquen sistemas que utilizan dispositivos de radio secuestrados

Dada la popularidad de los servicios de transmisión en línea que se ejecutan en más o menos cualquier dispositivo que se conecte a Internet, a algunas personas les puede resultar difícil creer que las compañías estén... Lee mas

Proteja su contraseña de Deliveroo o será robada, vendida y utilizada sin su permiso

Se supone que pedir comida es una experiencia divertida, pero si no tiene el cuidado suficiente al usar las aplicaciones de entrega de comida, podría terminar pagando las comidas de otra persona. Los ataques recientes... Lee mas

Sin embargo, otra empresa no pudo asegurar su base de datos, y 198 millones de compradores de automóviles fueron expuestos

Con demasiada frecuencia, el alto costo se cita como la razón principal para no proteger los datos privados de las personas. Cuando las organizaciones sufren un ataque cibernético, tienden a decir que habrían... Lee mas

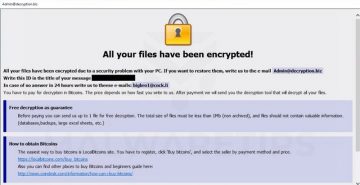

Desea sobrevivir al ransomware: aquí se explica cómo proteger su PC

Los expertos en seguridad de TI han argumentado que "el ransomware es todo lo malo de la humanidad destilado en malware: malicia, avaricia e incompetencia casual" . No es difícil ver por qué algunos de ellos podrían... Lee mas

¿Es posible eliminar cada pieza de información personal en línea y cómo hacerlo?

Es imposible imaginar la vida sin Internet ahora, por lo que nuestras identidades virtuales son partes integrales de lo que realmente somos. Sin embargo, es muy frecuente que los usuarios quieran liberarse de los... Lee mas

Investigadores de seguridad exponen datos confidenciales a través de sandboxes de análisis de malware

Los expertos en seguridad de la compañía de inteligencia de amenazas Cyjax, con sede en el Reino Unido, han estudiado los datos enviados a tres de nuestros sandboxes de análisis de malware en línea favoritos y... Lee mas

Sus módems inalámbricos D-Link y Comba podrían estar filtrando sus contraseñas. Esto es lo que puedes hacer.

Eche un vistazo a los comentarios en los artículos dedicados a las vulnerabilidades, y verá que de vez en cuando, las personas tienden a molestarse por la cantidad de atención que reciben algunos agujeros de... Lee mas

Se dice que la función de uso compartido de contraseña de Wi-Fi de Apple filtra su número

Hay muchas formas de compartir información entre dispositivos. Cuando los dispositivos provienen del mismo proveedor, las opciones para compartir se vuelven más convenientes. Si es usuario de un dispositivo Apple,... Lee mas

Los hackers han estado usando sitios web maliciosos para hackear iPhones durante años

Su teléfono inteligente es su puerta de entrada al mundo virtual. Es su puerta a sus plataformas sociales, cuentas de correo electrónico, entretenimiento e información. Desafortunadamente, también es una puerta que... Lee mas

NO caiga en la última estafa de reembolso de impuestos

Cuando se trata de estafas y fraudes, algunas personas te dirán que todo está en las matemáticas: cuantas más personas reciban mensajes fraudulentos, mayor será la posibilidad de que alguien se enganche. Aunque... Lee mas

Cómo protegernos de los ataques DDoS en aplicaciones móviles

¿Qué es un ataque DDoS? DDoS es la abreviatura de ataque de denegación de servicio distribuido. Es un estilo de ciberataque en el que se inyecta malware a un gran grupo de dispositivos o computadoras. Este malware... Lee mas