Como proteger suas câmeras Nest e outros dispositivos domésticos inteligentes

A Nest Labs, fabricante norte-americana de vários dispositivos domésticos inteligentes, recentemente precisou encorajar seus clientes a proteger suas contas, pois os cibercriminosos obtiveram acesso a muitos deles. O... Ler Mais

Ursnif Trojan foi ressuscitado e agora ele aponta suas senhas

Às vezes, certas infecções não desaparecem por décadas. Os cibercriminosos conseguem personalizar seus códigos maliciosos e usá-los para roubar informações e dinheiro repetidamente. Hoje, gostaríamos de chamar sua... Ler Mais

Centenas de milhares de senhas são roubadas de Coinmama

Quando mudamos de um ativo para outro, esperamos que ele funcione corretamente. Por exemplo, se você optar por usar um cartão de crédito em dinheiro, provavelmente terá suas próprias razões para preferir o primeiro.... Ler Mais

Em breve, você não precisará inserir senhas se usar um dispositivo Android 7. Isso é seguro?

Na segunda-feira, o Google anunciou que muito em breve, praticamente todos os dispositivos que executam o Android 7 e os mais novos serão certificados pela FIDO. Isto, como você descobrirá em um minuto, é uma notícia... Ler Mais

Hackers encontraram uma maneira de atacar Drupal, e isso pode afetar sua segurança virtual também

O Drupal é o terceiro sistema de gerenciamento de conteúdo (CMS) mais popular do mundo. Fora de contexto, isso não parece ser uma grande conquista, mas quando você leva em conta a enorme vastidão da internet, você... Ler Mais

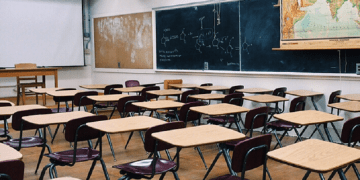

Dicas de segurança cibernética para administradores escolares e professores

As escolas são provavelmente o último espaço que nos vem à mente quando pensamos em cibersegurança, e essa talvez seja uma das razões pelas quais essas instituições poderiam facilmente receber um "F" para suas medidas... Ler Mais

O Google oferece um questionário para ajudar você a identificar golpes de phishing

Você consegue identificar quando está sendo pego? Se você parou por um segundo, talvez queira fazer um teste de phishing projetado para demonstrar como separar e-mails falsos de e-mails legítimos. O questionário é... Ler Mais

Como proteger seu documento de página com uma senha?

Não é incomum gerar dados importantes, confidenciais ou altamente sensíveis em processadores de texto como o Apple's Pages. Por esse motivo e muitos outros, é altamente recomendável por especialistas em segurança... Ler Mais

Os 6 principais sinais de que sua identidade on-line pode ter sido roubada

Se sua identidade on-line foi roubada, você pode não perceber imediatamente. Hackers podem levar seu tempo doce para fazer uma bagunça. Além disso, em alguns casos, os hackers são tão furtivos que é difícil entender o... Ler Mais

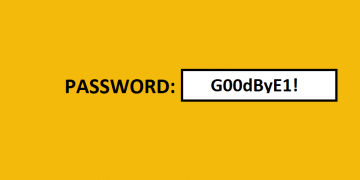

Se você se importa com a sua identidade na nuvem, uma boa senha é a primeira coisa a ser tomada

Embora a computação em nuvem possa fornecer recursos do sistema, como armazenamento, disponível sob demanda, sem que o usuário tenha que desempenhar um papel ativo em seu gerenciamento, a segurança da nuvem ainda é... Ler Mais

Como desativar o pop-up do iTunes que continua pedindo para você entrar

O iTunes é um aplicativo de reprodutor de mídia, biblioteca de mídia, emissora de rádio da Internet e gerenciamento de smartphone extremamente popular, criado pela Apple Inc. Se você possui um iPhone ou iPad,... Ler Mais

O que é um Ataque Drive-by Download e como Ele Funciona?

O setor de segurança da informação pode ser um lugar bastante estranho às vezes, especialmente quando se trata de termos e definições. Há muita confusão e debate mesmo em torno de assuntos que deveríamos conhecer... Ler Mais