More Than 4,000 Android Apps are Reportedly Leaking User Passwords

Algumas pessoas podem produzir uma longa lista de argumentos contra o uso do Android, e você pode apostar que a segurança estará bem próxima do topo. A publicação de aplicativos no Google Play é muito mais fácil em... Ler Mais

Você pode proteger e-mails com senha no Outlook, veja como

O assunto da comunicação e da privacidade é interessante hoje em dia. Sim, existem dezenas de plataformas que você pode usar para enviar e receber e-mails, além de vários aplicativos de bate-papo e de aumento de... Ler Mais

Campanhas de phishing usam problemas falsos da COVID-19 e FedEx, DHL e UPS para espalhar malware

Estamos vivendo uma pandemia. O coronavírus, ou mais precisamente o COVID-19, tomou conta do mundo e causou ondulações em todo o mundo. As pessoas são incentivadas a ficar em casa e implementar o distanciamento social... Ler Mais

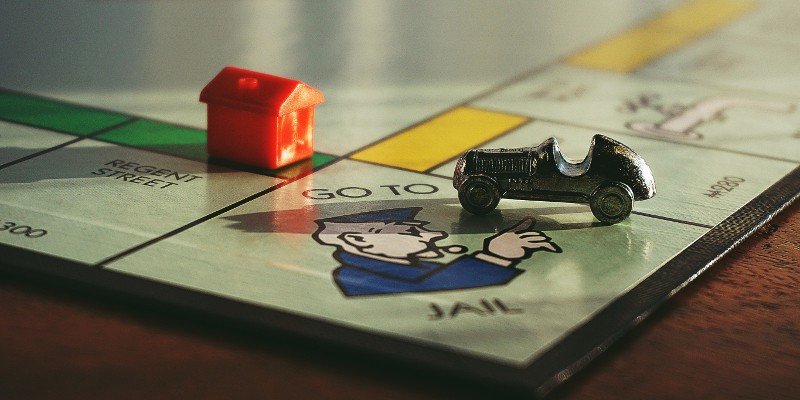

Uma violação de dados no Serviço de Marechais dos EUA revelou as informações pessoais dos prisioneiros

Da mesma maneira que os policiais devem ser modelos comportamentais para cidadãos comuns, os órgãos policiais devem mostrar às organizações privadas e governamentais o que fazer e o que não fazer em várias situações.... Ler Mais

Como ajustar as configurações de privacidade do Xbox para segurança online

A Microsoft teve seu quinhão de controvérsia no que diz respeito à privacidade do usuário, portanto, não é de surpreender que o console principal do Xbox One venha com uma grande variedade de recursos de privacidade... Ler Mais

EUA e Reino Unido revelam ataques por senha com pulverização contra instituições de saúde

A pandemia do COVID-19 engoliu praticamente todo o planeta, e é seguro dizer que não há país que possa realmente reivindicar estar ileso pelo novo vírus. Em todo o mundo, as maiores empresas farmacêuticas e as mais... Ler Mais

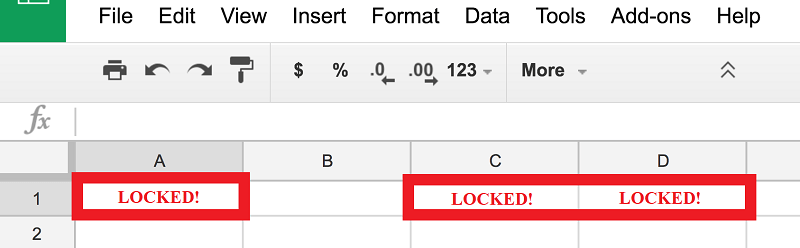

Como proteger ou bloquear determinadas células no Planilhas Google

O Planilhas Google é uma ferramenta incrivelmente útil - com suas muitas funcionalidades, é de se admirar que tenha sido referido como "um aplicativo de planilha com esteróides". Na maioria das vezes, ele aparece e... Ler Mais

Os dados do cliente foram expostos a partes desconhecidas em um vazamento de dados do DigitalOcean

Historicamente, aprendemos a associar violações de dados a criminosos cibernéticos que usam técnicas inteligentes para abrir caminho pelas defesas das organizações-alvo e roubar detalhes pessoais dos usuários. Embora... Ler Mais

Como ajustar as configurações de privacidade do YouTube para proteger sua conta

Por causa do lançamento do Google+ em 2011, muitas contas do YouTube estão conectadas aos nomes reais de seus proprietários. Se você digitar seu nome na pesquisa do Google, um dos primeiros resultados poderá ser sua... Ler Mais

Zoosk, ChatBooks e Styleshare estão entre as 11 grandes empresas que vazaram 164 milhões de registros

Os hackers sabem muito bem que o que fazem é ilegal e obviamente não querem ser pegos. Ao mesmo tempo, no entanto, eles são um grupo orgulhoso e, para muitos deles, construir uma reputação e conquistar o respeito de... Ler Mais

Como configurar uma senha forte para a área de trabalho remota

A Rapid7, uma empresa de segurança de TI, realizou um experimento interessante de um ano que atraiu maus atores para tentar invadir os sistemas. Os resultados foram curiosos, para dizer o mínimo, uma única letra, X,... Ler Mais

Kaiji Malware Brute Forças de adivinhação fáceis de combinar nome de usuário e senha para ataques bem-sucedidos

A chamada revolução da Internet das Coisas (IoT) mudou o ecossistema online em muitos aspectos diferentes, e a cibersegurança não é exceção. Os hackers sabiam que dispositivos inteligentes e outros dispositivos de IoT... Ler Mais