Os operadores de ProLock Ransomware enviam decodificadores defeituosos para vítimas que pagam o resgate

Como muitos de vocês provavelmente sabem, nem todo ransomware é criado da mesma forma. Algumas famílias são de autoria de hackers jovens e inexperientes, que emprestam a maior parte de seu código de repositórios... Ler Mais

Como proteger páginas da web com senha

Existem várias razões pelas quais você pode querer proteger páginas da web com senha. Talvez você queira ocultar novas versões do seu site até que essas versões estejam prontas para o lançamento. Restringir o acesso a... Ler Mais

As credenciais de login dos usuários de Dave são vazadas após uma violação de terceiros

De acordo com a página Sobre nós, Dave é um aplicativo financeiro criado depois que alguns amigos se reuniram e decidiram tornar a experiência bancária online mais agradável para os cidadãos dos EUA. A mesma página... Ler Mais

Como criar contas de usuários MySQL e conceder permissões de permissão

O MySQL é um ótimo aplicativo de gerenciamento de banco de dados de código aberto que permite armazenar, organizar e recuperar informações. Ele tem muitas opções para conceder aos usuários especificados permissões... Ler Mais

Como corrigir o Power BI Desktop não entra em erro

O que fazer quando não consigo fazer logon no Power BI? Pode haver vários motivos pelos quais você não pode fazer login no seu perfil do Power BI. Vamos dar uma olhada nos mais comuns e nas melhores soluções... Ler Mais

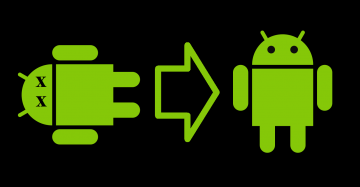

O que é o Recovery Mode Android e como usá-lo

Os dispositivos Android que estão em uso há algum tempo ou foram afetados por malware, adware ou outro tipo de junkware geralmente sofrem de falhas, lentidão ou outros problemas. Quando isso acontecer, você precisará... Ler Mais

Pesquisadores atribuem dois ataques direcionados a Ransomware ao grupo de hackers Lazarus

Hollywood quer que você acredite que hackers adolescentes com capuz podem derrubar gigantes corporativos inteiros no valor de bilhões de dólares com o desconforto do porão de seus pais. No mundo real, no entanto, as... Ler Mais

Garmin está se recuperando lentamente de um grande ataque de Ransomware

Ontem, a Garmin, um dos maiores fabricantes mundiais de dispositivos com GPS, anunciou que sofreu o que deve ser um ataque de ransomware sem precedentes. A infecção afetou muitos dos serviços baseados em nuvem da... Ler Mais

O Banco Europeu de Luta contra a Reconstrução e Desenvolvimento expulsou hackers de sua conta no Twitter

A equipe de mídia social do Banco Europeu de Reconstrução e Desenvolvimento (BERD) teve um dia agitado ontem. Tudo começou de manhã, quando eles acordaram com algumas contas hackeadas no Twitter. Um hacker em busca de... Ler Mais

Como corrigir o erro do sistema de arquivos ao colar senhas na caixa de credenciais do Windows UAC

Neste artigo, falaremos sobre como descrever a causa possível e forneceremos a solução alternativa apropriada para o problema "Erro no sistema de arquivos" que você pode encontrar ao tentar copiar e colar uma senha na... Ler Mais

Acontece que práticas precárias de privacidade têm muito a ver com violações bem-sucedidas de dados

Durante anos, você ouve especialistas em segurança dizendo como é importante ler a política de privacidade e os termos de serviço de um serviço antes de se inscrever. Durante anos, você ignora esse conselho. Há uma... Ler Mais

Custo de ataque de ransomware - custo de recuperação de dados vs. pagamento do custo de resgate

O ransomware é um dos métodos mais prejudiciais, eficazes e perniciosos de extorquir dinheiro das vítimas disponíveis para hackers até o momento. Existem várias maneiras de se infectar, e leva apenas um lapso... Ler Mais