Hakerzy wykorzystują sieć Telkom do skonfigurowania fałszywej witryny Citibank w celu wyodrębnienia danych logowania

W ubiegłym tygodniu południowoafrykański serwis informacyjny MyBroadband został powiadomiony o zaatakowanej witrynie, która kradnie dane logowania klientów Citibank. Domeną witryny jest naphotography[.]co[.]za, a jej... Czytaj więcej

Dane osobowe całej ekwadorskiej populacji mogły zostać wyciekły

Niektóre wycieki danych są większe i mają większy wpływ niż inne. Ale jak dokładnie je klasyfikujemy? Kiedy incydent związany z bezpieczeństwem danych można uznać za ogromny problem, a kiedy nie jest to aż tak duży... Czytaj więcej

Hakerzy udowodnią, jak łatwo można przejąć konta na Twitterze, przejmując profil Jacka Dorseya

Jakie są konsekwencje przejęcia konta sieci społecznościowej? Można śmiało powiedzieć, że w dużej mierze zależy to od tego, kto jest właścicielem tego konta. Dla większości zwykłych użytkowników jest to niedogodność,... Czytaj więcej

Co to jest złośliwe oprogramowanie w punkcie sprzedaży i jak się przed nim chronić

Prawdopodobnie słyszałeś o ciemnej sieci. To trudny koniec Internetu, w którym przestępcy kupują i sprzedają wszystko, od materiałów przedstawiających wykorzystywanie dzieci po broń i narkotyki. Prawdę mówiąc,... Czytaj więcej

Jeśli masz konto WhatsApp, musisz teraz zmienić kod PIN poczty głosowej

WhatsApp to świetna aplikacja do przesyłania wiadomości dla każdego, kto ceni swoją prywatność. Wynika to z faktu, że wszystkie wiadomości mogą być odczytywane tylko przez ich odbiorców i nadawców, ponieważ program... Czytaj więcej

Forum Comodo zostaje zhakowane po tym, jak firma nie chce wprowadzić poprawki bezpieczeństwa na czas

Często na tych stronach mówimy, jak ważne są aktualizacje oprogramowania, nie tylko z powodu nowych funkcji i ulepszeń wydajności, ale także z powodu łatek bezpieczeństwa. W poniedziałek Comodo, która, jak na ironię,... Czytaj więcej

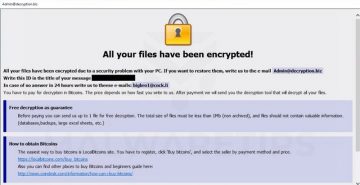

Chcesz przetrwać Ransomware - oto jak chronić swój komputer

Eksperci ds. Bezpieczeństwa IT argumentowali, że „oprogramowanie ransomware to wszystko, co złe w ludzkości, destylowane w szkodliwym oprogramowaniu - złośliwość, chciwość i przypadkowa niekompetencja”. Nietrudno... Czytaj więcej

Co to jest Internet przedmiotów (IoT)?

Współczesny świat nie lubi siedzieć w bezruchu. Weź Internet jako przykład. Nie tak dawno temu był używany wyłącznie do poważnych rzeczy, takich jak wymiana ważnych wiadomości e-mail i badania naukowe. W tej chwili... Czytaj więcej

218 milionów rekordów rzekomo zostało skradzionych z Zyngi

12 września twórca gier mobilnych i społecznościowych Zynga ogłosił, że doznał naruszenia bezpieczeństwa danych. Zynga, jak niektórzy z was pewnie wiedzą, jest twórcą hitów takich jak FarmVille, Mafia Wars i Zynga... Czytaj więcej

Znaleziono 24 aplikacje Google Play do rozpowszechniania złośliwego oprogramowania Joker

Według Google Play złośliwe aplikacje, które zostały zaprojektowane w celu zainfekowania niczego niepodejrzewających użytkowników Androida nowym złośliwym oprogramowaniem Jokera, zostały pobrane 472 000 razy. Liczba... Czytaj więcej

7,7 miliona klientów LabCorp zostało potencjalnie dotkniętych poważnym naruszeniem danych

Sporo osób martwiło się, gdy Laboratory Corporation of America Holdings (lepiej znany jako LabCorp) ogłosiło, że doznało cyberataku 16 lipca 2018 r. Nie jest to niczym zaskakującym. W końcu mówimy o światowej... Czytaj więcej

Konsorcjum World Wide Web i Fido Alliance ogłaszają WebAuthn: co to znaczy?

Zazwyczaj przy tworzeniu nowego konta online nie ma tylu opcji. Oczywiście musisz utworzyć hasło, a dla większości osób oznacza to przejście jedną z dwóch tras - proste, łatwe do zapamiętania i/lub ponownie użyte... Czytaj więcej