I tuoi modem wireless D-Link e Comba potrebbero perdere le tue password. Ecco cosa puoi fare.

Dai un'occhiata ai commenti sotto gli articoli dedicati alle vulnerabilità e vedrai che ogni tanto le persone tendono ad essere infastidite dalla quantità di attenzione che ricevono alcune falle nella sicurezza.... Leggi di più

Gli schemi si nascondono dietro SharePoint per esporre le vittime a truffe di phishing

In queste pagine abbiamo spesso affermato che, in termini tecnici, il phishing è la forma più semplice di criminalità informatica. Anche così, eseguire un attacco di phishing riuscito richiede ancora un po di... Leggi di più

Non scaricare queste app remote o i dettagli del tuo conto Paytm e del conto bancario potrebbero essere persi

I proprietari di account Paytm sono stati avvisati di una nuova minaccia. La società ha chiesto ai suoi titolari di account di stare attenti, soprattutto se stanno aggiornando il loro KYC (Conosci il tuo cliente).... Leggi di più

24 app di Google Play trovate per distribuire malware Joker

Secondo Google Play, le app dannose progettate per infettare ignari utenti Android con il nuovo malware Joker sono state scaricate per un totale di 472.000 volte. Il numero sembra relativamente elevato, ma dobbiamo... Leggi di più

Shenzhen i365 Tech vende 600.000 localizzatori GPS con "123456" impostato come password predefinita

Nel agosto 2018, lo Stato della California ha approvato una legge che dovrebbe rendere più sicuri i dispositivi Internet of Things (IoT) . Ha già causato più di una piccola polemica, con alcuni che sostengono che i... Leggi di più

Come proteggersi dagli attacchi DDoS sulle app mobili

Che cos'è un attacco DDoS? DDoS è l'abbreviazione di attacco Distributed Denial of Service. È uno stile di cyber-attacco in cui un grande gruppo di dispositivi o computer viene iniettato con malware. Questo... Leggi di più

Come personalizzare le impostazioni di Amazon Alexa per la privacy

In questo articolo, descriverò 8 impostazioni facili da aggiornare, che personalizzeranno Amazon Alexa per renderla più facile da lavorare. Ciascuno di questi aggiornamenti non richiederà più di 1 minuto. Abilita... Leggi di più

Millennial Money - Come superare in astuzia i truffatori di smartphone

Con online banking e il pagamento al giorno oggi parte integrante del esperienza del normale proprietario di smart device, non è da meravigliarsi che i cyber-criminali stiano attivamente prendendo di mira i... Leggi di più

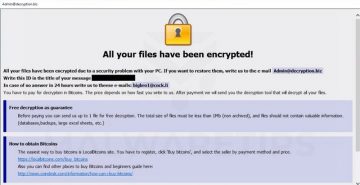

Vuoi sopravvivere al ransomware: ecco come proteggere il tuo PC

Gli esperti di sicurezza IT hanno sostenuto che "il ransomware è tutto negativo per l'umanità distillata in malware: malizia, avidità e incompetenza occasionale" . Non è difficile capire perché alcuni di loro... Leggi di più

Hitachi vuole sostituire le password con gesti delle mani

Sappiamo tutti che il tradizionale sistema di autenticazione con nome utente e password è pieno di difetti e la biometria sembra alternativa più ovvia. A differenza delle password, le impronte digitali e le... Leggi di più

La privacy di 50.000 utenti ottiene compromessa in caso di violazione dei dati

Nel mese di maggio 2017, una piattaforma di biglietteria di nome Qnect ha fatto notizia per tutte le ragioni sbagliate. La base utenti di Qnect era principalmente composta da studenti australiani che improvvisamente... Leggi di più

I clienti del software Foxit sono avvisati di una violazione dei dati che ha rivelato le password

Foxit Software ha rivelato che recentemente è stato vittima di una violazione della sicurezza in cui i dati degli utenti privati sono stati lasciati non protetti con una terza parte sconosciuta. Le persone i cui... Leggi di più