A teljes ecuadori lakosság személyes adatait kiszivárogtathatták

Néhány adatszivárgás nagyobb és hatásosabb, mint másoknál. De hogyan osztályozhatjuk pontosan őket? Mikor tekinthető az adatbiztonsági esemény hatalmas problémanak, mikor nem ilyen nagy ügy? A méretarány kissé... Olvass tovább

A hackerek bizonyítják, hogy mennyire könnyű átvenni a Twitter-fiókokat Jack Dorsey profiljának eltérítése által

Milyen következményekkel jár a kompromittált közösségi hálózati fiók? Igaz azt mondani, hogy nagymértékben attól függ, hogy ki rendelkezik az említett fiókkal. A legtöbb szokásos felhasználó számára ez csak egy... Olvass tovább

Mi az a tárgyak internete (IoT)?

A modern világ nem szereti nyugodtan ülni. Vegyünk példát az internetre. Nem is olyan régen, kizárólag súlyos dolgokhoz használták, például fontos e-mailek cseréjéhez és tudományos kutatásokhoz. Jelenleg... Olvass tovább

Ha van WhatsApp-fiókja, akkor most meg kell változtatnia a hangposta PIN-kódját

A WhatsApp egy nagyszerű üzenetküldő alkalmazás mindenkinek, aki értékeli a magánéletét. Ennek oka az, hogy az összes üzenetet csak a címzettek és a küldők olvashatják el, mivel a program végpontok közötti... Olvass tovább

Bízhat-e egy új Google Chrome kiterjesztésben, amely segít a jó jelszó kiválasztásában?

Meg tudja-e mondani egy szerény böngésző-kiterjesztés, hogy a jelszava elég erős-e? Mielőtt válaszolunk erre a kérdésre, nyilvánvalóan meg kell magyaráznunk, mi az erős jelszó. A klasszikus meghatározás kimondja, hogy... Olvass tovább

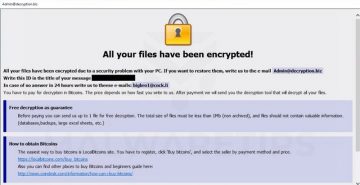

A Ransomware túlélése érdekében - Így védheti meg számítógépét

Az informatikai biztonsági szakértők azt állították, hogy „a váltságdíjas programok minden rosszat okoznak az emberiség számára, rosszindulatú szoftverekké desztillálva: rosszindulat, kapzsiság és alkalmi... Olvass tovább

7.7 Millió LabCorp-ügyfelet sérthet meg egy hatalmas adatsértés

Nagyon sok ember aggódott, amikor a Laboratory Corporation of America Holdings (más néven LabCorp) bejelentette, hogy 2018. július 16-án kibertámadást szenvedett. Ez nem különösebben meglepő. Végül is egy olyan... Olvass tovább

Az Ursnif trójai feltámadt és most megcélozza a jelszavait

Bizonyos fertőzések néha évszázadok óta nem tűnnek el. A számítógépes bűnözőknek sikerül testreszabniuk a rosszindulatú kódjaikat, és ezeket újra és újra ellopják információk és pénzek felhasználásával. Ma szeretnénk... Olvass tovább

24 a Google Play alkalmazásokat találták a Joker malware terjesztésére

A Google Play szerint a rosszindulatú alkalmazásokat, amelyek célja a gyanútlan Android-felhasználók megfertőzése az új Joker malware-kel, összesen 472 000 alkalommal töltöttek le. Ez a szám viszonylag magasnak tűnik,... Olvass tovább

Mi az értékesítési pont rosszindulatú program és hogyan védheti meg magát ellen

Valószínűleg hallottál a sötét webről. Ez az internet durva vége, ahol a bűnözők bármit vásárolnak és árusítanak, a gyermekbántalmazást célzó anyagoktól a fegyverekig és drogokig. Igazat mondva: a tevékenység... Olvass tovább

A webes konzorcium és a Fido Szövetség bejelenti a WebAuthn-ot: Mit jelent ez?

Új online fiók létrehozásakor rendszerint nem számol be annyi lehetőségből. Nyilvánvalóan létre kell hoznia egy jelszót, és a legtöbb ember számára ez azt jelenti, hogy lemegy a két út egyikéről - egy egyszerű,... Olvass tovább

Mi az a Drive-By letöltési támadás és hogyan működik?

Az információbiztonsági ipar néha meglehetősen furcsa hely lehet, különösen a fogalmak és meghatározások szempontjából. Nagyon sok a zavar és a vita még a témák körében is, amelyeket eddig nagyon jól tudnunk kellene.... Olvass tovább