Comment se protéger des attaques DDoS sur les applications mobiles

Qu'est-ce qu'une attaque DDoS? DDoS est l'abréviation de Attaque par déni de service distribué. Il s'agit d'un style de cyberattaque dans lequel un grand nombre d'appareils ou d'ordinateurs... Lire la suite

Comment personnaliser vos paramètres de confidentialité Amazon Alexa

Dans cet article, je décrirai 8 paramètres faciles à mettre à jour, qui personnaliseront Amazon Alexa pour la rendre plus facile à utiliser. Chacune de ces mises à jour ne prendra pas plus d'une minute. Activer le... Lire la suite

La confidentialité de 50 000 utilisateurs Get est compromise au milieu d'une violation de données

En mai 2017, une plateforme de billetterie du nom de Qnect a fait la une pour toutes les mauvaises raisons. La base utilisateurs de Qnect était principalement composée étudiants australiens qui ont soudainement... Lire la suite

Millennial Money - Comment déjouer les arnaqueurs sur smartphones

Les opérations bancaires et les paiements en ligne faisant partie intégrante de expérience du propriétaire habituel appareils intelligents, il est donc pas étonnant que les cybercriminels ciblent désormais activement... Lire la suite

Les robots sont les prochains spams ennuyeux prêts à exploser votre téléphone

Y a-t-il quelque chose de plus ennuyeux que les appels automatisés? Il s'avère que oui. Les rapports de Robotext ont augmenté même si les opérateurs de téléphonie et les régulateurs progressaient régulièrement... Lire la suite

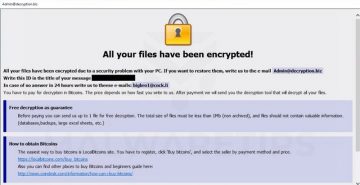

Voulez-vous survivre à Ransomware - Voici comment protéger votre PC

Les experts en sécurité informatique ont fait valoir que «les ransomwares sont tout ce qui est mauvais dans l'humanité distillé en malware - malveillance, avidité et incompétence occasionnelle» . Il n'est pas... Lire la suite

Hitachi veut remplacer les mots de passe par des gestes de la main

Nous savons tous que le système traditionnel authentification par nom utilisateur et mot de passe est semé embûches et que la biométrie semble être alternative la plus évidente. Contrairement aux mots de passe, les... Lire la suite

Les clients de Foxit Software sont avertis d'une violation de données exposant leurs mots de passe

Foxit Software a révélé qu'il avait récemment été victime d'une faille de sécurité dans laquelle les données des utilisateurs privés n'étaient pas protégées par un tiers inconnu. Les personnes dont les... Lire la suite

Schemers se cache derrière SharePoint pour exposer les victimes à l'escroquerie par hameçonnage

Nous avons souvent dit dans ces pages q en termes techniques, le phishing est la forme la plus simple de cybercriminalité. Malgré tout, réussir une attaque hameçonnage nécessite encore quelques préparatifs, surtout si... Lire la suite

Ne téléchargez pas ces applications distantes ou votre compte Paytm et vos détails de compte bancaire risquent de fuir

Les propriétaires de comptes Paytm ont été avertis d'une nouvelle menace. La société a demandé à ses titulaires de compte de faire attention, surtout s'ils mettent à jour leur KYC (Know Your Customer). Comme... Lire la suite

24 applications Google Play distribuent le logiciel malveillant Joker

Selon Google Play, les applications malveillantes conçues pour infecter les utilisateurs d'Android sans méfiance avec le nouveau programme malveillant Joker ont été téléchargées au total 472 000 fois. Le nombre... Lire la suite

I365 Tech de Shenzhen vend 600 000 traceurs GPS avec le mot de passe par défaut '123456'

En août 2018, État de Californie a adopté un projet de loi censé renforcer la sécurité des dispositifs Internet of Things (IoT) . Cela a déjà provoqué plus d’une petite controverse, certains affirmant que les... Lire la suite