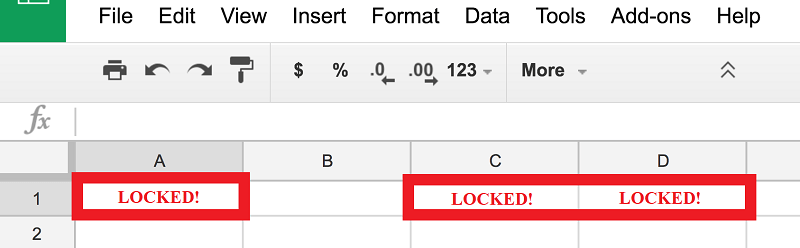

Comment protéger ou verrouiller certaines cellules dans Google Sheets

Google Sheets est un outil incroyablement utile - avec ses nombreuses fonctionnalités, il n'est pas étonnant qu'il ait été appelé "une application de feuille de calcul sur les stéroïdes". Pour la plupart, il... Lire la suite

Comment configurer un mot de passe fort pour le bureau à distance

Rapid7, une société de sécurité informatique, a mené une expérience intéressante d'un an qui a incité les mauvais acteurs à tenter de s'introduire dans les systèmes. Les résultats étaient pour le moins... Lire la suite

Kaiji Malware Brute Force des combinaisons de nom d'utilisateur et de mot de passe faciles à deviner pour des attaques réussies

La révolution de l'Internet des objets (IoT) a changé l'écosystème en ligne sous de nombreux aspects différents, et la cybersécurité ne fait pas exception. Les pirates savaient que les gadgets intelligents et... Lire la suite

Unacademy a subi une violation majeure des données: 22 millions de documents sont vendus sur le Dark Web

Unacademy, une plate-forme d'apprentissage en ligne basée sur l'Inde et soutenue par Facebook, a subi une grave violation de données, et à cause de cela, certains cybercriminels font maintenant de... Lire la suite

Mots de passe des propriétaires de voitures Tesla qui ont fui

Où devez-vous aller si vous souhaitez mettre la main sur les données personnelles d'autres personnes? Eh bien, le dark web héberge un certain nombre de marchés où les cybercriminels vendent des informations et des... Lire la suite

Zoosk, ChatBooks et Styleshare font partie des 11 grandes entreprises qui ont enregistré 164 millions de records

Les pirates savent très bien que ce qu'ils font est illégal et ils ne veulent évidemment pas se faire prendre. En même temps, cependant, ils sont un groupe fier, et pour beaucoup d'entre eux, construire une... Lire la suite

Une violation de données au US Marshals Service a révélé les informations personnelles des détenus

De la même manière que les responsables de l'application des lois devraient être des modèles de comportement pour les citoyens ordinaires, les organismes chargés de l'application des lois devraient montrer aux... Lire la suite

Big Pharma sous attaque: 68% des principaux dirigeants ont vu leurs informations d'identification divulguées

Dans un récent rapport intitulé ``Le chemin de la moindre résistance'', des chercheurs de BlackCloak ont parlé de cyberattaques visant des cadres de haut niveau travaillant dans l'industrie pharmaceutique.... Lire la suite

Les campagnes de phishing utilisent COVID-19 et FedEx, DHL et UPS Fake Issues pour propager des logiciels malveillants

Nous vivons une pandémie. Le coronavirus, ou plus précisément COVID-19, s'est emparé du monde et a provoqué des ondulations à l'échelle mondiale. Les gens sont encouragés à rester à la maison et à appliquer la... Lire la suite

Les données des clients ont été exposées à des parties inconnues dans une fuite de données DigitalOcean

Historiquement, nous avons appris à associer des violations de données à des cybercriminels qui utilisent des techniques intelligentes pour se frayer un chemin au-delà des défenses des organisations ciblées et voler... Lire la suite

Comment modifier vos paramètres de confidentialité Xbox pour la sécurité en ligne

Microsoft a eu sa juste part de controverse en ce qui concerne la confidentialité des utilisateurs, il n'est donc pas du tout surprenant que sa console phare Xbox One soit livrée avec une large gamme de... Lire la suite

Comment réparer une erreur survenue pendant que l'assistant tentait de définir le mot de passe pour ce compte d'utilisateur

Normalement, vous pouvez gérer les mots de passe oubliés en créant un disque de réinitialisation de mot de passe avec un lecteur USB ou CD. Cependant, parfois, le compte Windows que vous souhaitez réinitialiser ne... Lire la suite