SilverTerrier Cybercrime Group se dirige a trabajadores clave que luchan contra el coronavirus

Dado que la pandemia de Coronavirus no se desacelera, confiamos aún más en la gente que lucha contra la amenaza COVID-19. Todos estamos en manos de profesionales médicos y otras organizaciones en primera línea. Los... Lee mas

El ProLock Ransomware se asocia con Qakbot para atacar redes corporativas

ProLock es un nombre relativamente nuevo en la escena del ransomware, y a la luz de esto, no sorprende que las personas detrás de él estén más interesadas en atacar a las corporaciones que a los usuarios individuales.... Lee mas

Cómo configurar y usar Apple Pay en Macbook de forma segura

Prácticamente todos compran en línea en estos días. Ya sea que prefiera hacer compras en su Mac iPhone / iPad, Apple Pay le permite realizar compras en su Mac a través del sensor Touch ID / Face ID en MacBook Air,... Lee mas

Problema de Office 365: cómo solucionar "Su cuenta no permite la edición en una Mac"

Office 365 ofrece productos populares de Microsoft como Word, Excel, Outlook, etc. a sus usuarios. Todos estos productos se encuentran entre las herramientas más utilizadas para el formato, la organización y la... Lee mas

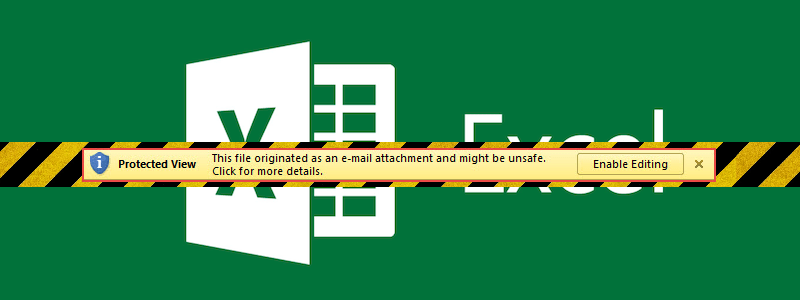

Cómo desactivar la Vista de protección en Microsoft Excel y Word

De un vistazo, la Vista protegida es una característica extraña: abre tipos específicos de archivos de MS Office en modo de solo lectura y permite al usuario habilitar manualmente la edición para modificar el... Lee mas

9 millones de registros easyJet vulnerados: cambie su contraseña ahora

Idealmente, si una empresa sufre una violación de datos, informará simultáneamente a todos los clientes afectados personalmente y también emitirá una declaración pública que explica con suficiente detalle lo que ha... Lee mas

Cómo bloquear y asegurar Google Drive en iPhone y iPad

Google e iOS han trabajado duro para agregar otra capa de protección. Una mejora le permite bloquear Google Drive en iPhone / iPad usando la función de privacidad. Etiquetada como Pantalla de privacidad, esta... Lee mas

Si aún no ha habilitado 2FA en WordPress, hágalo ahora

Los beneficios de seguridad del uso de la autenticación de dos factores (2FA) no deberían ser un misterio para nadie ahora. Incluso las formas más débiles de 2FA hacen que comprometer las cuentas en línea sea mucho... Lee mas

Cómo asegurar Tiktok agregando verificación en dos pasos

¿Has oído hablar de TikTok? Claro que sí. Es una de las plataformas de alojamiento de video de más rápido crecimiento en el mundo. TikTok tiene millones de usuarios activos en todo el mundo, en su mayoría adolescentes... Lee mas

Los atacantes instalan E-Skimmers gracias a una vulnerabilidad de tres años, advierte el FBI

A diferencia de otras entradas en el glosario de ciberseguridad de términos técnicos, la palabra 'e-skimmer' es bastante sencilla de explicar. Al igual que un skimmer de tarjeta física raspa los datos de la... Lee mas

Los operadores de ransomware amenazan con filtrar datos de celebridades si no reciben $ 42 millones

La semana pasada, se supo la noticia de un ataque de ransomware contra Grubman Shire Meiselas & Sacks, una firma de abogados que trabaja con una serie de celebridades de la lista A como Lady Gaga, Madonna, Bruce... Lee mas

Los intrusos están usando el buen nombre de DHL para realizar ataques de phishing

La mayoría de ustedes probablemente esté familiarizado con la anticipación asociada con la espera de la llegada de algo que ordenó en línea, y gracias al aburrimiento de bloqueo, esta sensación es aún más intensa en... Lee mas